Le guide est pense pour une lecture sequentielle, avec commandes, captures et points de verification quand ils sont utiles.

Construire une infrastructure GNS3 avec routage multi-sauts et DHCP relaye

Un lab hybride GNS3, Linux et Cisco qui va jusqu au bout de la preuve : routage inter-reseaux, relais DHCP, failover et connectivite validee depuis des clients distants.

- Comprendre la topologie physique et virtuelle avant la configuration

- Verifier le chainage entre les routeurs Linux et Cisco

- Prouver le fonctionnement du relais DHCP sur plusieurs sauts

3 prerequis pratiques et 1 ressources utiles sont disponibles avant l execution.

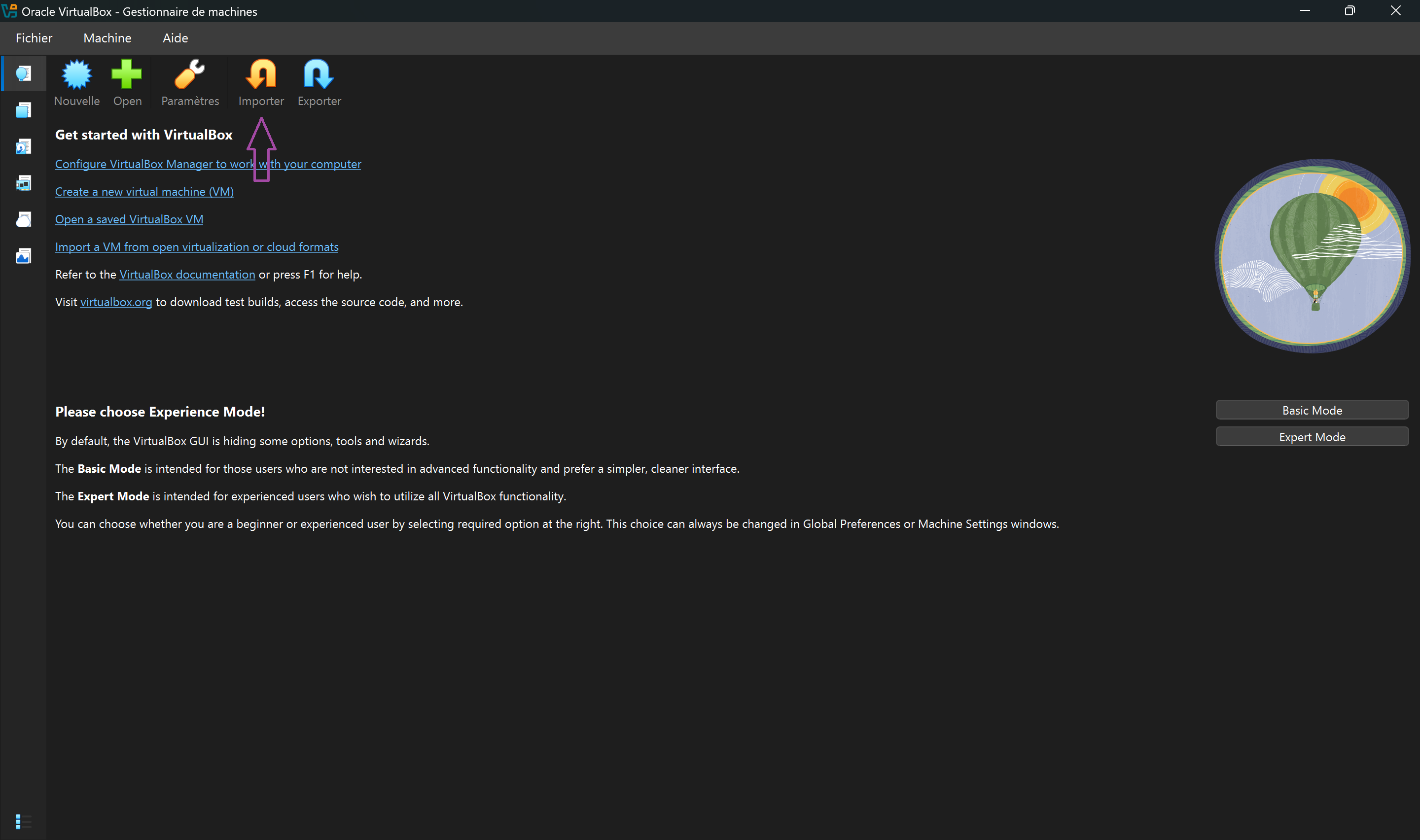

Debutant montre tout. Normal garde le bon niveau de detail. Expert masque les parties non essentielles.

Contexte et objectif

Cette version web reprend davantage le deroule du projet source. L enjeu n est pas seulement de montrer quelques commandes Cisco ou Linux, mais de suivre la topologie complete, d expliquer le role de chaque machine et de prouver que le DHCP traverse bien plusieurs sauts jusqu aux clients les plus eloignes.

Preparation

Guides et ressources

Avant d executer

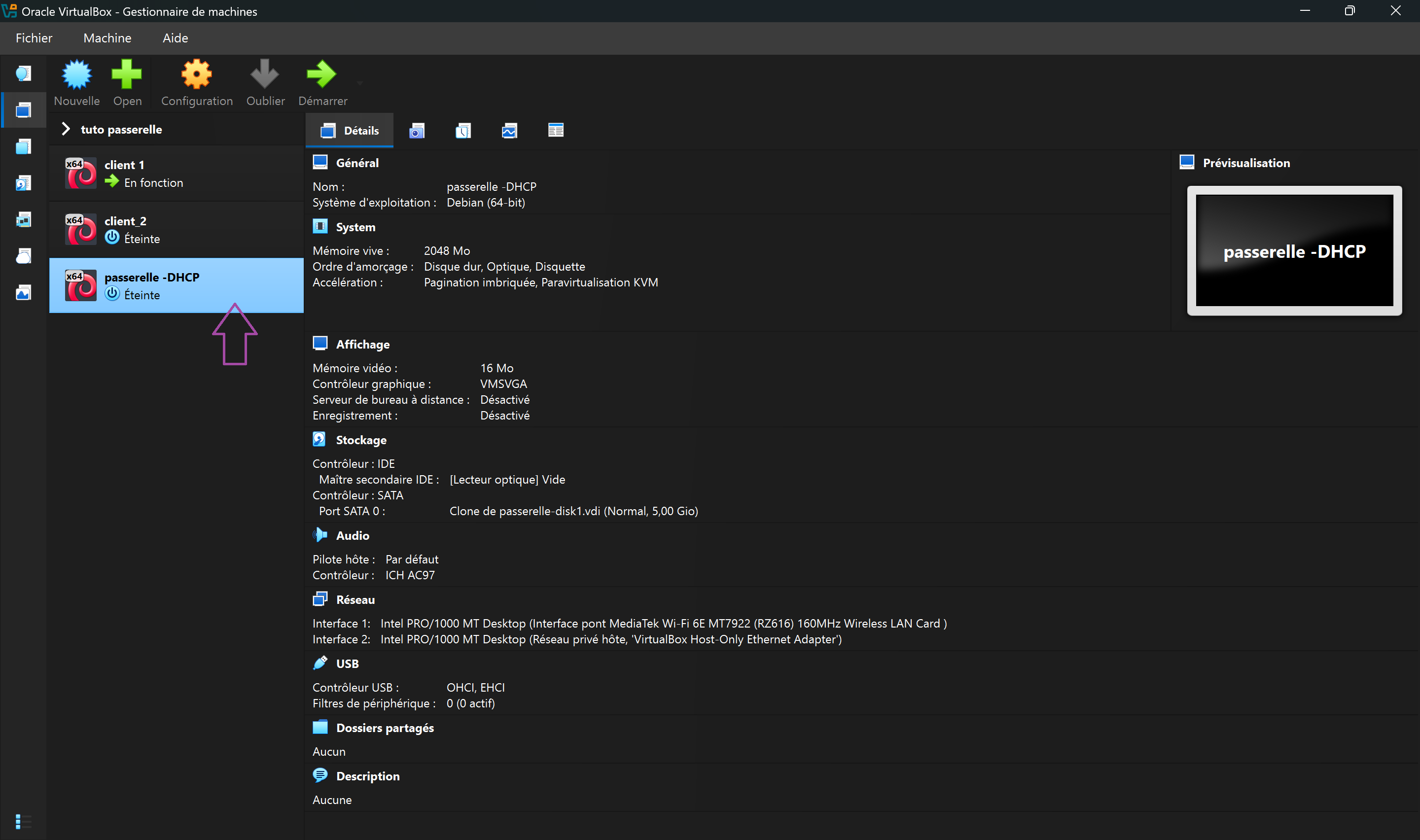

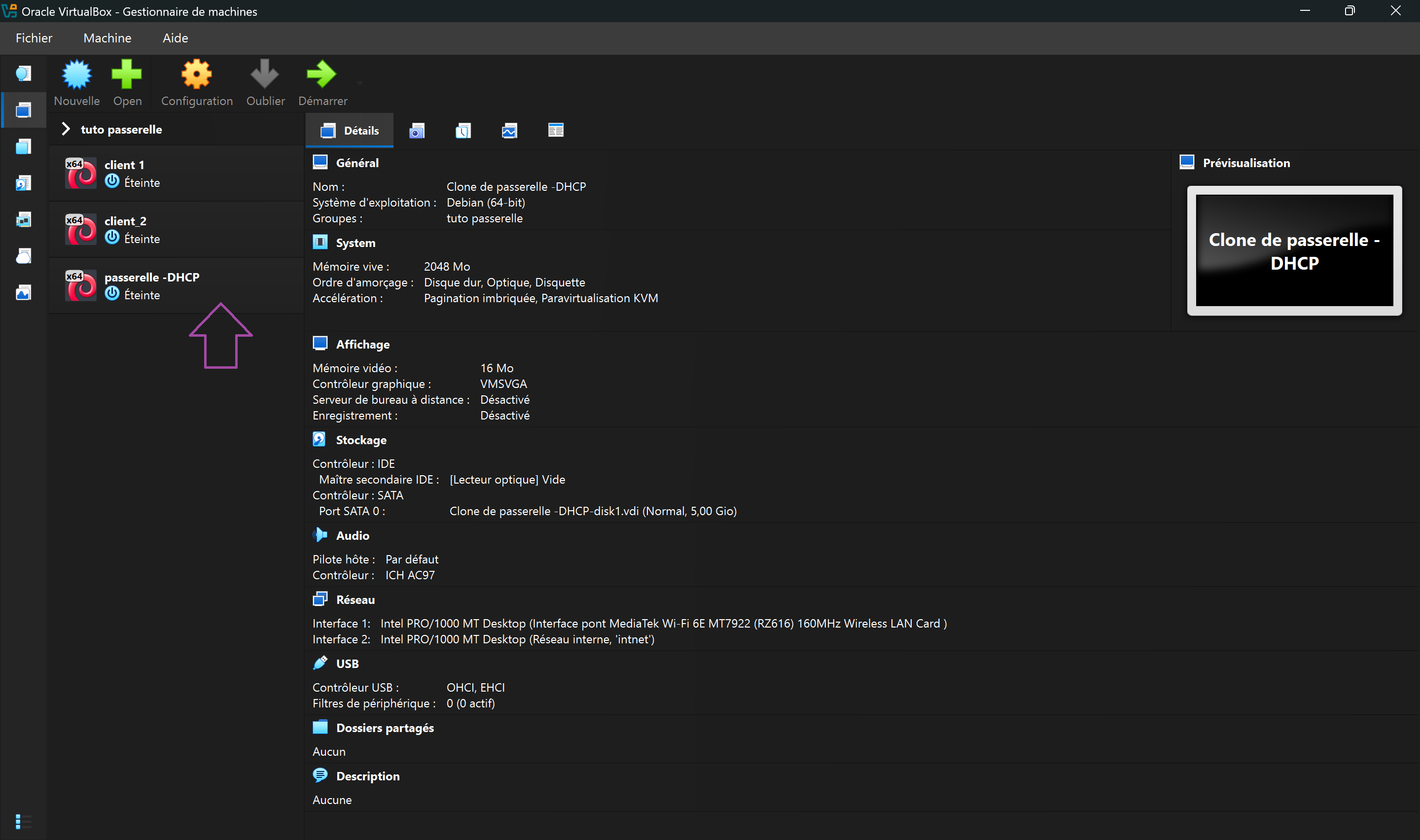

- Une maquette GNS3 ou VirtualBox avec plusieurs segments reseau

- Un routeur Cisco IOS ou une simulation equivalente dans GNS3

- Deux machines Linux au minimum pour les roles de passerelle et serveur DHCP

Poser la topologie et les sous-reseaux

Nommer les segments et les roles avant toute commande.

La maquette s appuie sur un reseau physique 20.0, un domaine GNS3 intermediaire 17.0, un segment DHCP 18.0, un reseau client 19.0 et un domaine Cisco 21 a 23.

Vue d ensemble

Le routeur GNS3 relie les reseaux 17, 18 et 19. VM20 sert de passerelle Linux entre le domaine virtuel et le reseau physique. VM21 fait la liaison entre le domaine Cisco et le reseau physique. R1 transporte ensuite les requetes DHCP et le trafic vers les segments 21 et 22.

Sous-reseaux a garder en tete

- 192.168.17.0/24 pour la liaison VM20 vers le routeur GNS3

- 192.168.18.0/24 pour les serveurs DHCP

- 192.168.19.0/24 pour un client DHCP local GNS3

- 192.168.20.0/24 pour le reseau physique

- 192.168.21.0 a 23.0/24 pour le domaine Cisco

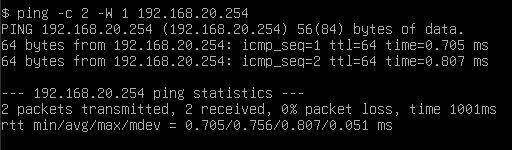

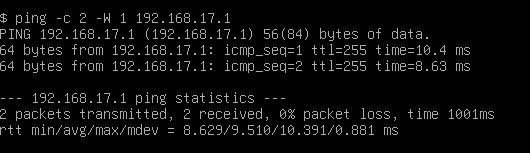

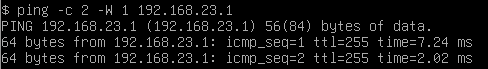

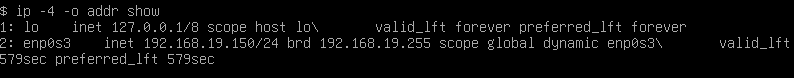

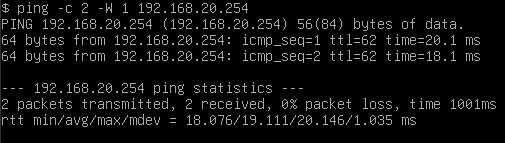

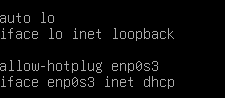

Valider la passerelle Linux intermediaire VM20

Verifier que le domaine virtuel peut sortir vers le reseau physique.

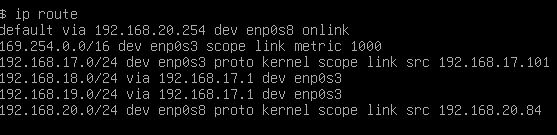

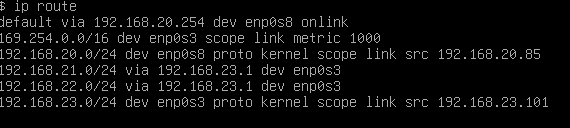

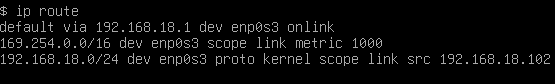

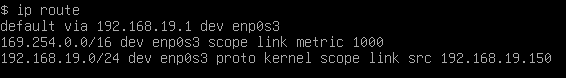

VM20 porte une interface sur le reseau physique et une autre vers GNS3. Sa table de routage prouve la sortie Internet et l acces aux reseaux internes via le routeur GNS3.

Ce qu il faut verifier

La route par defaut doit sortir vers 192.168.20.254 via l interface physique, tandis que les reseaux 18 et 19 doivent passer par 192.168.17.1. Sans cette separation claire, la suite du lab est brouillee.

ip route

ip -4 -o addr show

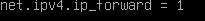

sysctl net.ipv4.ip_forward

cat /etc/sysctl.conf | grep ip_forward

Point d attention

Si ip_forward n est pas actif, VM20 restera une machine classique et non une passerelle. La topologie semblera partiellement correcte alors que les flux ne traverseront pas les interfaces.

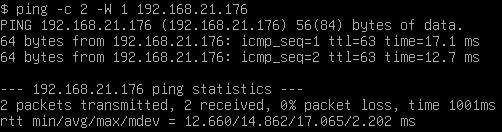

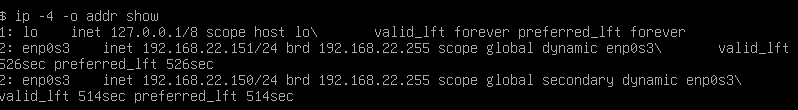

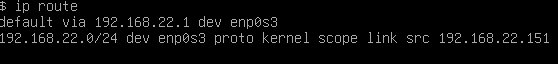

Valider la liaison Cisco via VM21

Confirmer que le domaine Cisco peut atteindre les reseaux plus lointains.

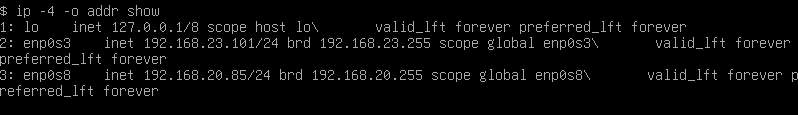

VM21 relie le reseau physique 20.0 au segment 23.0 ou se trouve R1. On y controle les interfaces, le forwarding et la table de routage vers 21 et 22.

Lecture de la table de routage

La route par defaut sort vers 192.168.20.254, tandis que les sous-reseaux 21 et 22 partent vers 192.168.23.1. VM21 est donc le point de jonction entre le reseau reel et le domaine Cisco simule.

ip -4 -o addr show

sysctl net.ipv4.ip_forward

ip route

traceroute 192.168.18.101

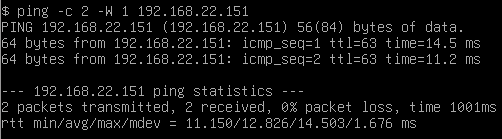

Configurer R1 comme routeur et relais DHCP

Transporter les requetes DHCP depuis les reseaux clients jusqu aux serveurs du reseau 18.

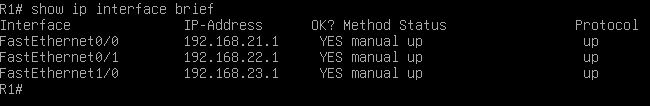

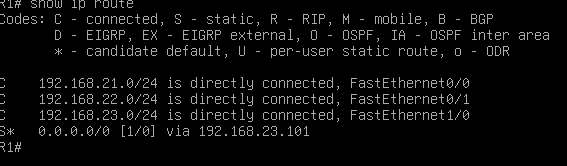

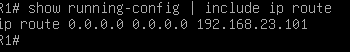

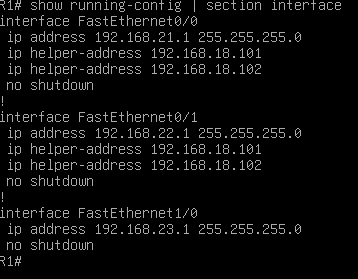

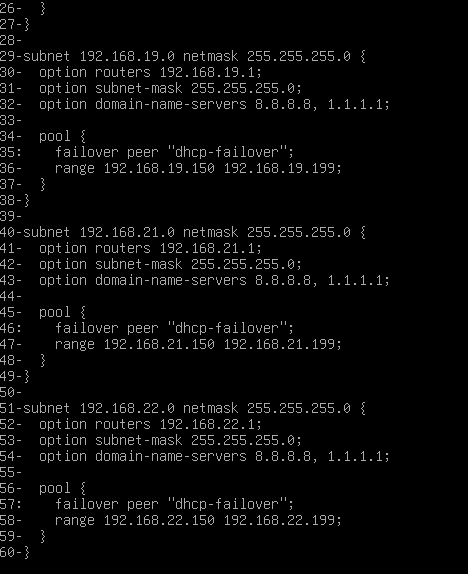

R1 gere les reseaux 21, 22 et 23 et porte les ip helper-address sur les interfaces clientes. Il connait egalement une route par defaut vers VM21.

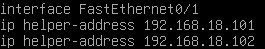

Role exact de R1

Le routeur Cisco ne se contente pas de router. Il transforme les broadcasts DHCP des reseaux 21 et 22 en requetes unicast grace a ip helper-address, ce qui permet a un serveur situe sur le reseau 18 de repondre.

show ip interface brief

show ip route

show running-config | section interface

show ip dhcp relay statistics

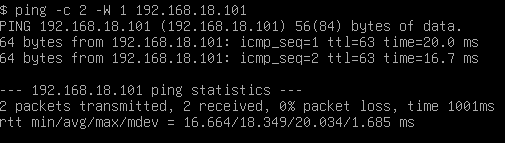

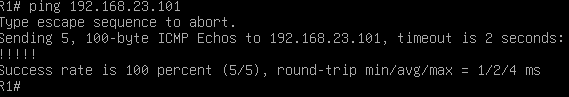

ping 192.168.18.101 source 192.168.21.1

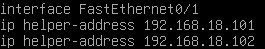

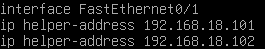

Helper-address

Les interfaces clientes portent deux helper-address, un par serveur DHCP du binome de failover. L interface vers VM21 n en a pas besoin puisqu elle ne recoit pas de broadcasts DHCP clients.

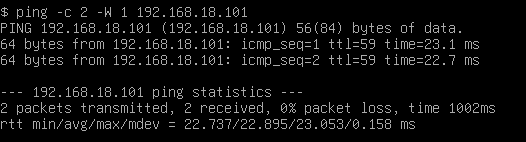

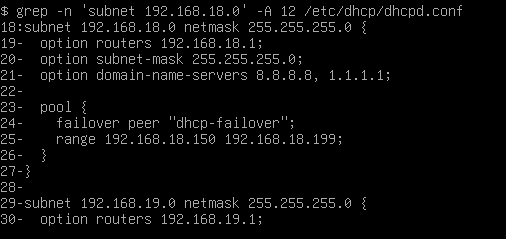

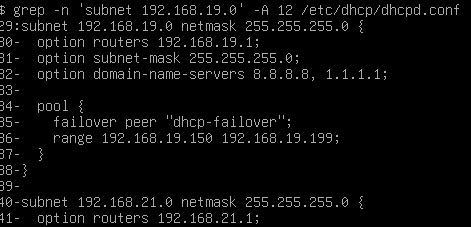

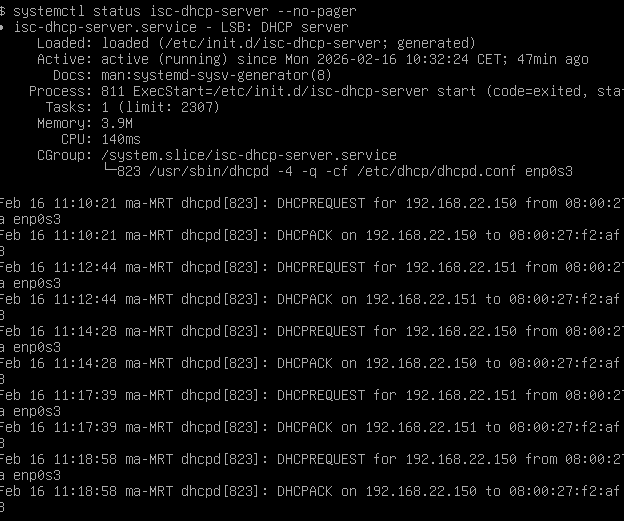

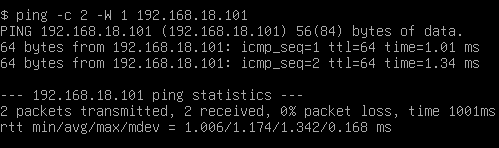

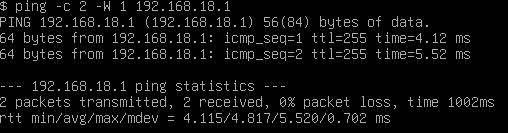

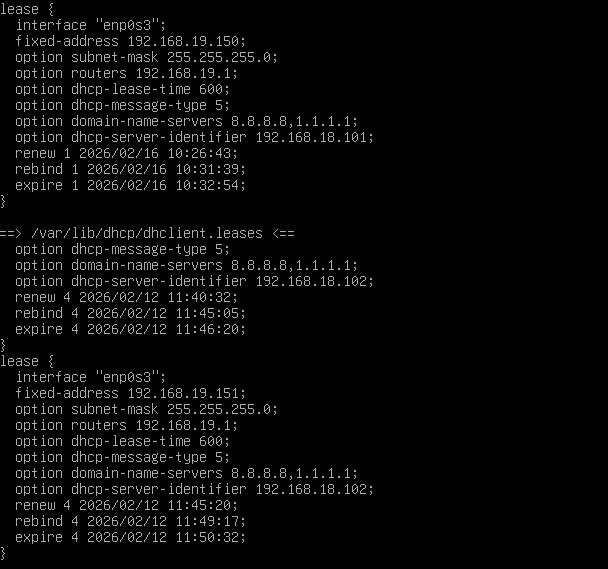

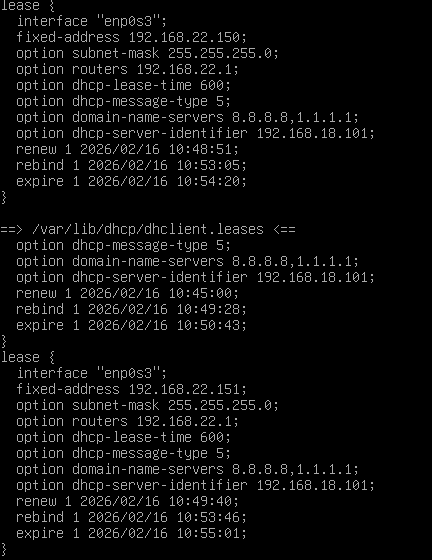

Verifier les serveurs DHCP puis prouver le bout en bout cote clients

Montrer que les baux sont attribues depuis le reseau 18 jusqu aux clients distants.

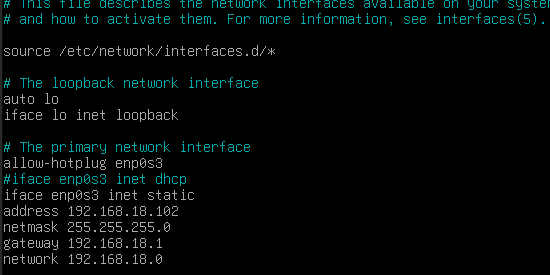

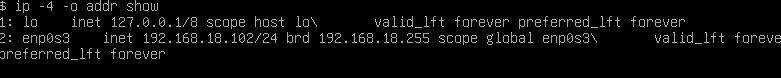

Les serveurs DHCP doivent etre lisibles comme un service complet : adressage statique, service actif, relation de failover, puis preuves cote VM19 et VM22.

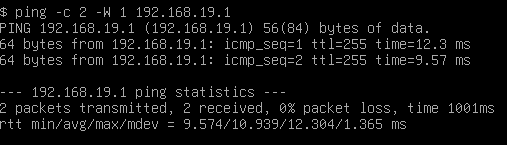

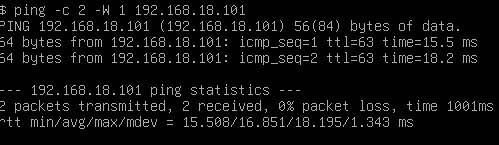

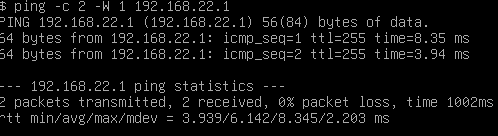

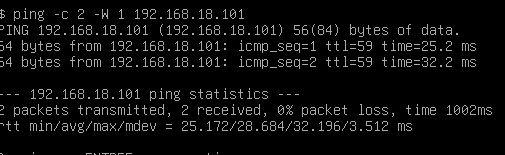

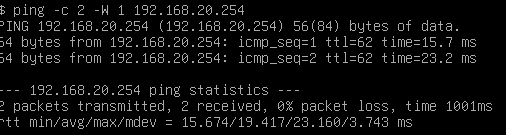

Ce qui prouve que le lab tient

Le signal le plus fort n est pas seulement l adresse attribuee. C est la coherence complete : baux dynamiques visibles, passerelle correcte, journaux DHCPACK, ping vers le serveur, puis sortie vers les reseaux plus lointains.

dhcpd -t -cf /etc/dhcp/dhcpd.conf

systemctl status isc-dhcp-server

journalctl -u isc-dhcp-server --since "1 hour ago"

ip -4 -o addr show

cat /var/lib/dhcp/dhclient.leasesOrdre de lecture conseille

- Serveurs DHCP

Verifier l adressage, la configuration des sous-reseaux et le statut du service.

- VM19

Controler un premier client proche pour valider le service sans le domaine Cisco.

- VM22

Terminer par le client le plus eloigne pour prouver le relais DHCP sur toute la chaine.

Conclusion

Le projet devient beaucoup plus lisible quand on le suit comme une chaine complete. VM20 ouvre le domaine GNS3, VM21 raccorde le domaine Cisco, R1 relaie les broadcasts DHCP, les serveurs du reseau 18 distribuent les baux et les clients VM19 puis VM22 servent de preuves progressives.

- Publier une variante plus courte centree uniquement sur ip helper-address

- Isoler le failover DHCP dans un guide dedie

- Completer avec une vue traceroute commentee de chaque saut du client VM22