Le guide est pense pour une lecture sequentielle, avec commandes, captures et points de verification quand ils sont utiles.

Configuration d'une passerelle Debian/Linux

Configurer une passerelle Debian sous VirtualBox pour faire communiquer un reseau en pont et un reseau prive a travers Linux.

- Configurer les trois machines virtuelles avec les bons modes reseau VirtualBox

- Attribuer les adresses IP et activer le routage IP sur la passerelle Debian

- Ajouter les routes necessaires pour valider la communication bidirectionnelle

3 prerequis pratiques et 0 ressources utiles sont disponibles avant l execution.

Debutant montre tout. Normal garde le bon niveau de detail. Expert masque les parties non essentielles.

Contexte et objectif

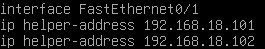

Ce tutoriel vous guide pas à pas dans la configuration d'une passerelle réseau Debian/Linux sous VirtualBox. Une passerelle (ou gateway) est une machine qui fait le pont entre deux réseaux différents, permettant aux machines de ces réseaux de communiquer entre elles. Qu'est-ce qu'une passerelle réseau ? Une passerelle réseau est un système qui connecte deux réseaux distincts et transfère les paquets entre eux. Elle dispose d'au moins deux interfaces réseau, chacune connectée à un réseau différent, et effectue du routage IP pour faire transiter les données d'un réseau à l'autre. Fonctionnement du routage IP Le routage IP est le processus par lequel un paquet réseau est acheminé de sa source vers sa destination à travers plusieurs réseaux. La passerelle examine l'adresse IP de destination, consulte sa table de routage, et transfère le paquet vers l'interface appropriée. Pour qu'une machine Linux puisse router des paquets entre ses interfaces, il faut activer le paramètre kernel net.ipv4.ip_forward. Architecture de ce tutoriel Nous allons créer une infrastructure avec trois machines virtuelles sous VirtualBox : - Passerelle Debian : La machine centrale avec deux interfaces réseau (une vers chaque réseau) - Client 1 : Connecté au réseau "Accès par pont" (simule un réseau externe/public) - Client 2 : Connecté au "Réseau privé hôte" (simule un réseau interne/privé) Objectif final : Client 1 et Client 2, situés sur deux réseaux différents, pourront communiquer en passant par la passerelle.

Preparation

Avant d executer

- VirtualBox et les trois VM Debian a importer

- Un acces sudo sur les machines du lab

- Un reseau local qui autorise le mode acces par pont pour les tests

Importer la VM dans VirtualBox

Importer les trois machines virtuelles necessaires dans VirtualBox.

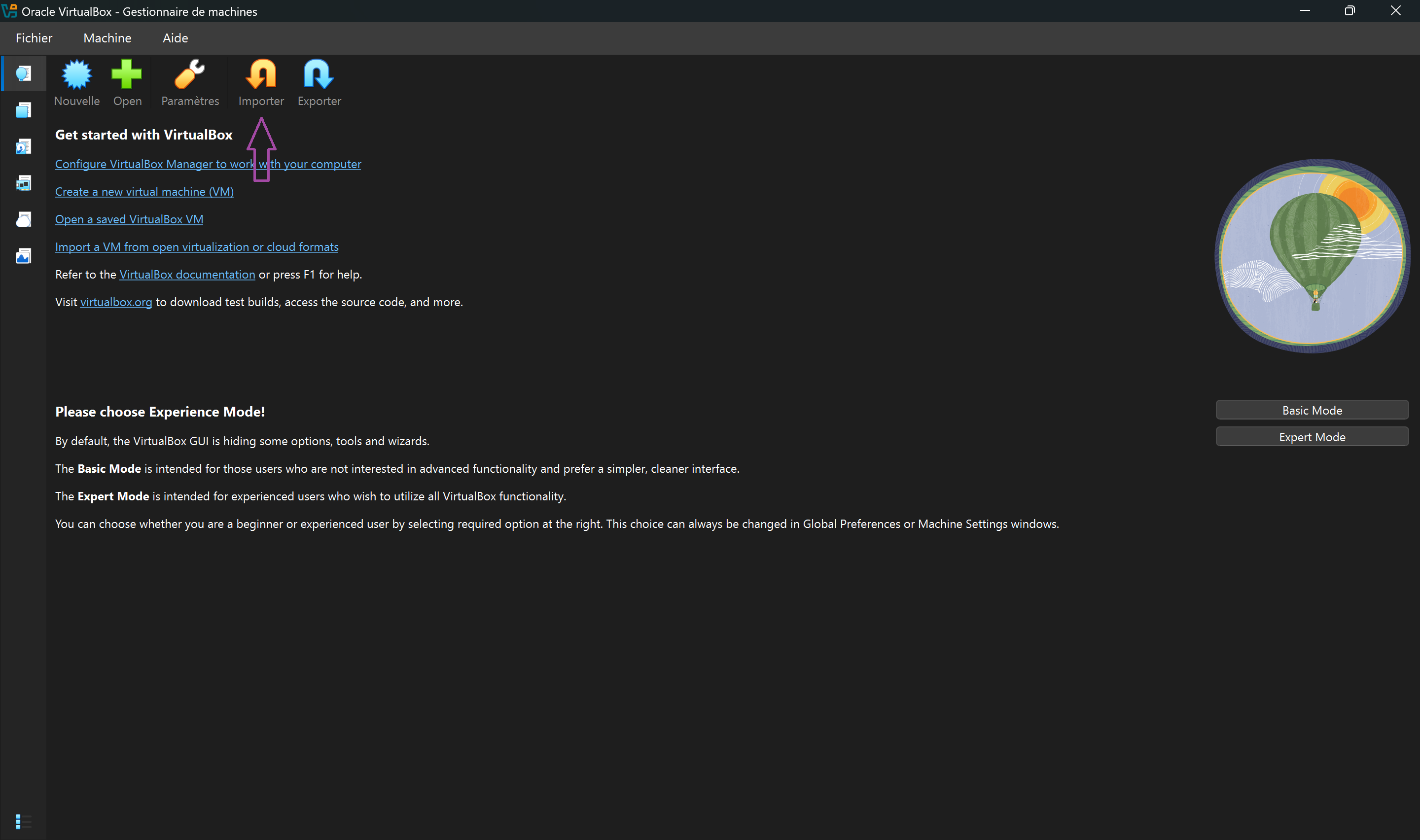

Ouvrez VirtualBox et cliquez sur le bouton Importer pour importer une machine virtuelle. Vous allez devoir répéter cette opération pour importer le...

Explication

Ouvrez VirtualBox et cliquez sur le bouton Importer pour importer une machine virtuelle. Vous allez devoir répéter cette opération pour importer les trois VM : client1, client2 et passerelle.

Details complementaires

Les fichiers .ova sont des archives contenant des machines virtuelles préconfigurées. Ils permettent de distribuer et déployer facilement des environnements virtuels.

Sélectionner le fichier .ova

Localiser et selectionner le fichier .ova de la premiere VM a importer.

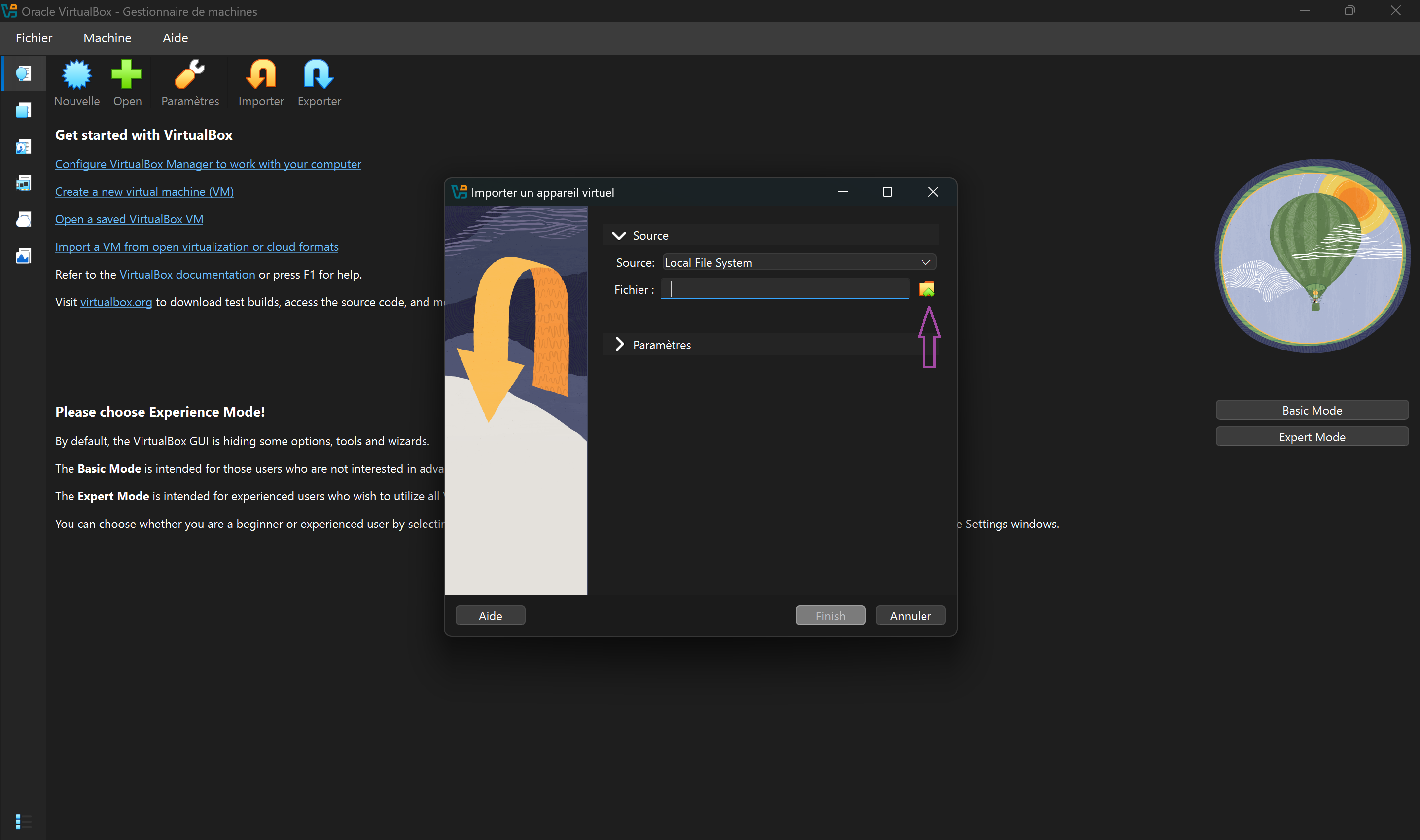

Cliquez sur l'icône fichier jaune pour parcourir vos fichiers et sélectionner le fichier client1.ova. Cette manipulation sera répétée pour toutes l...

Explication

Cliquez sur l'icône fichier jaune pour parcourir vos fichiers et sélectionner le fichier client1.ova. Cette manipulation sera répétée pour toutes les VM.

Parcourir et sélectionner

Naviguer dans le gestionnaire de fichiers pour choisir le bon fichier client1.ova.

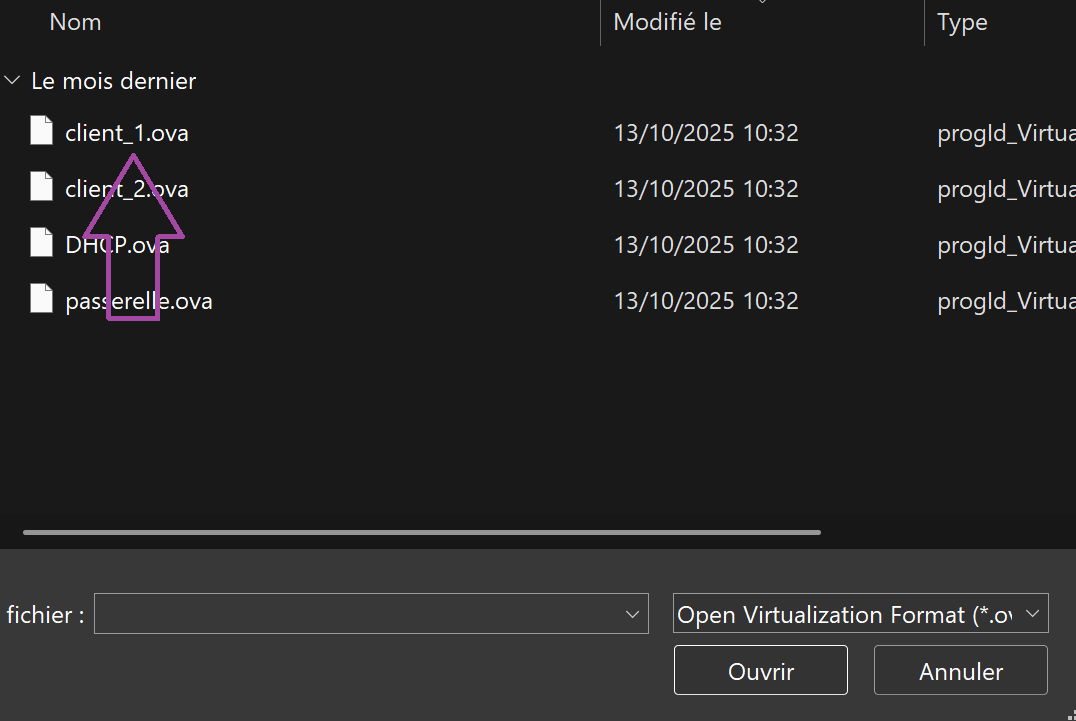

Dans le gestionnaire de fichiers, naviguez jusqu'au dossier contenant vos fichiers .ova et sélectionnez client1.ova pour l'importer.

Explication

Dans le gestionnaire de fichiers, naviguez jusqu'au dossier contenant vos fichiers .ova et sélectionnez client1.ova pour l'importer.

Renommer et configurer les adresses MAC

Renommer la VM et generer de nouvelles adresses MAC pour eviter les conflits reseau.

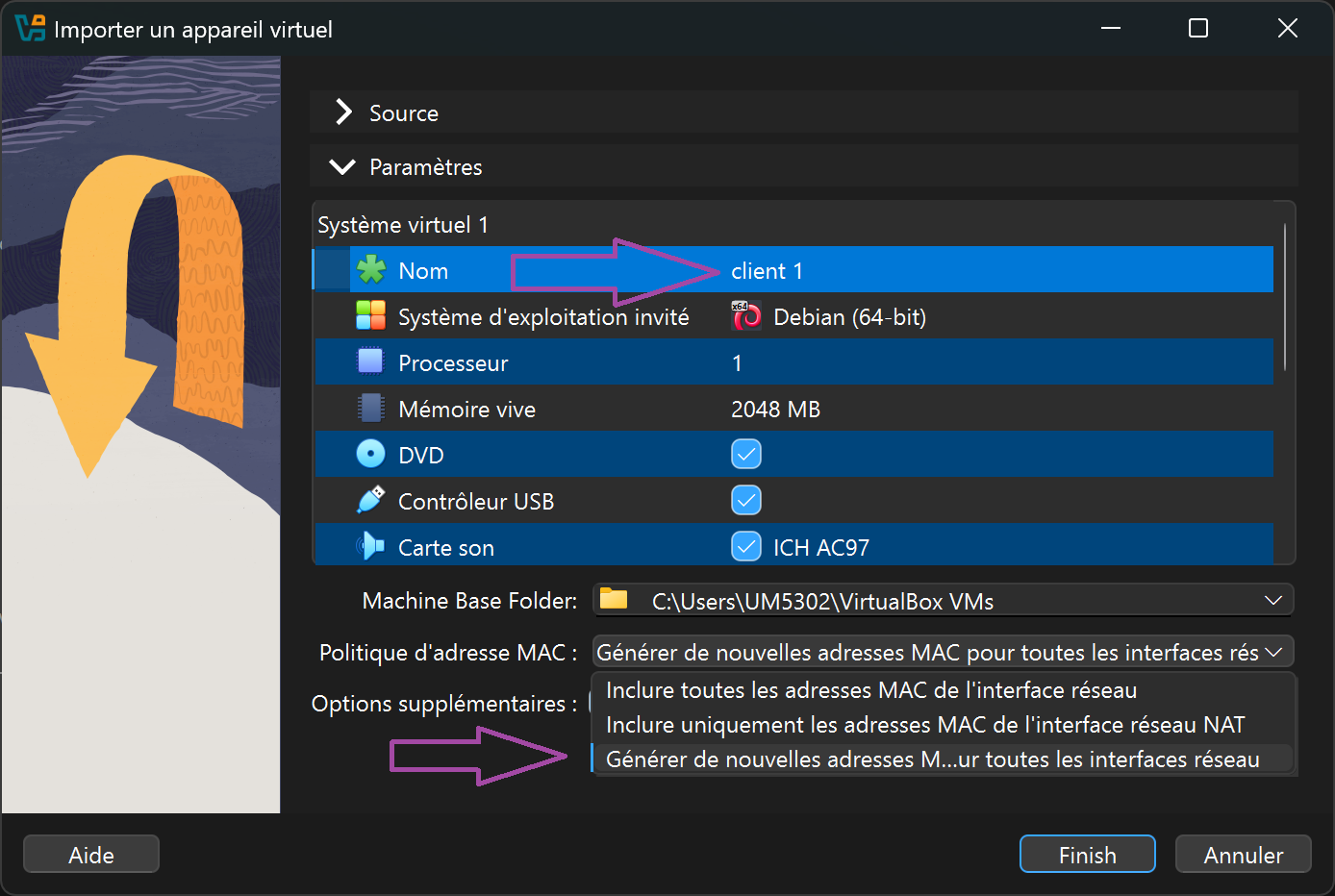

Dans le champ 'Nom', renommez la machine en client1. Dans 'Politique d'adresse MAC', ouvrez le menu déroulant et sélectionnez : 'Générer de nouvell...

Explication

Dans le champ 'Nom', renommez la machine en client1. Dans 'Politique d'adresse MAC', ouvrez le menu déroulant et sélectionnez : 'Générer de nouvelles adresses MAC pour toutes les interfaces réseau.'

Details complementaires

Pourquoi générer de nouvelles adresses MAC ? Chaque interface réseau a une adresse MAC unique qui l'identifie sur le réseau. Si plusieurs VM partagent la même adresse MAC (issue du fichier .ova d'origine), cela créera des conflits réseau. Générer de nouvelles adresses MAC garantit l'unicité de chaque machine.

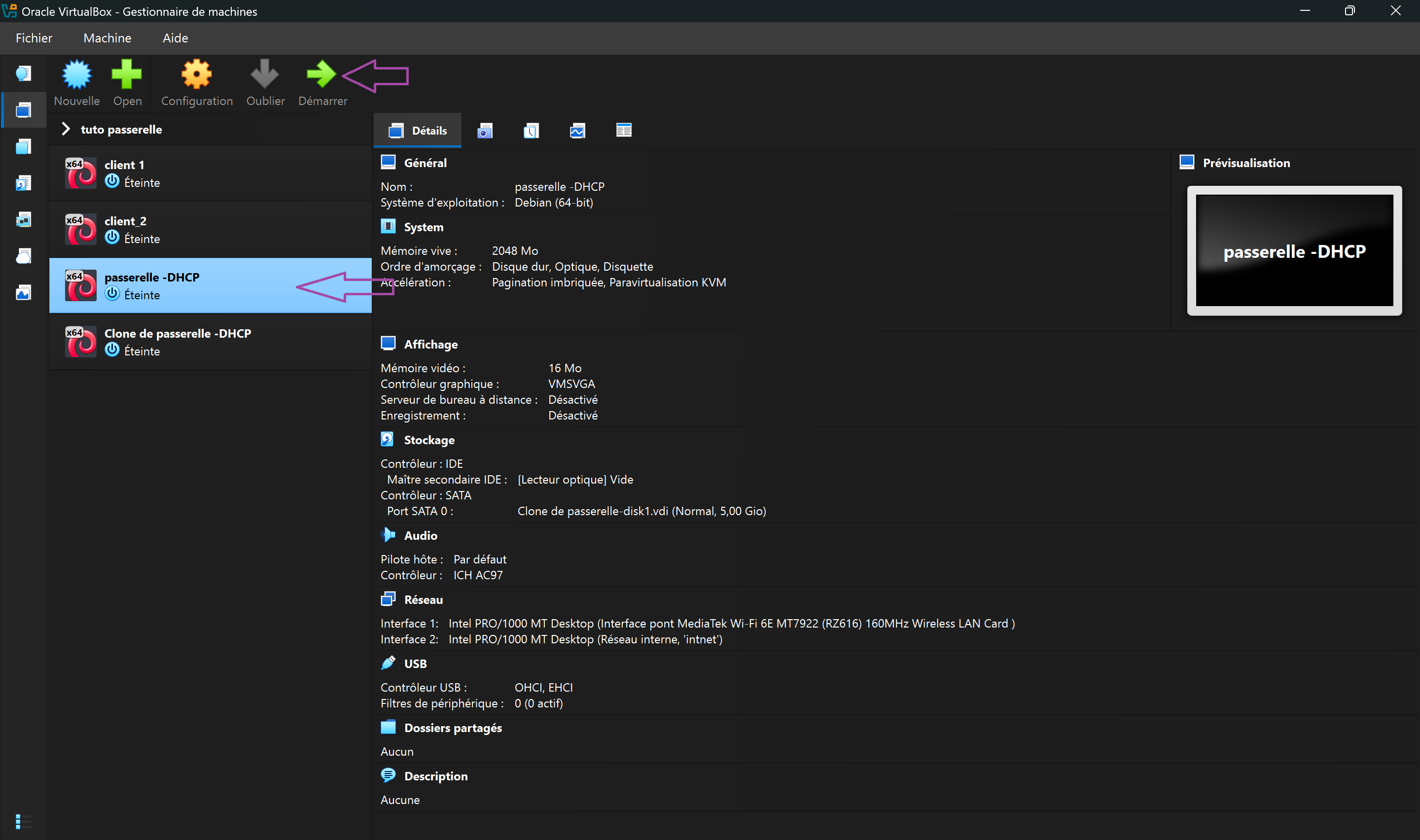

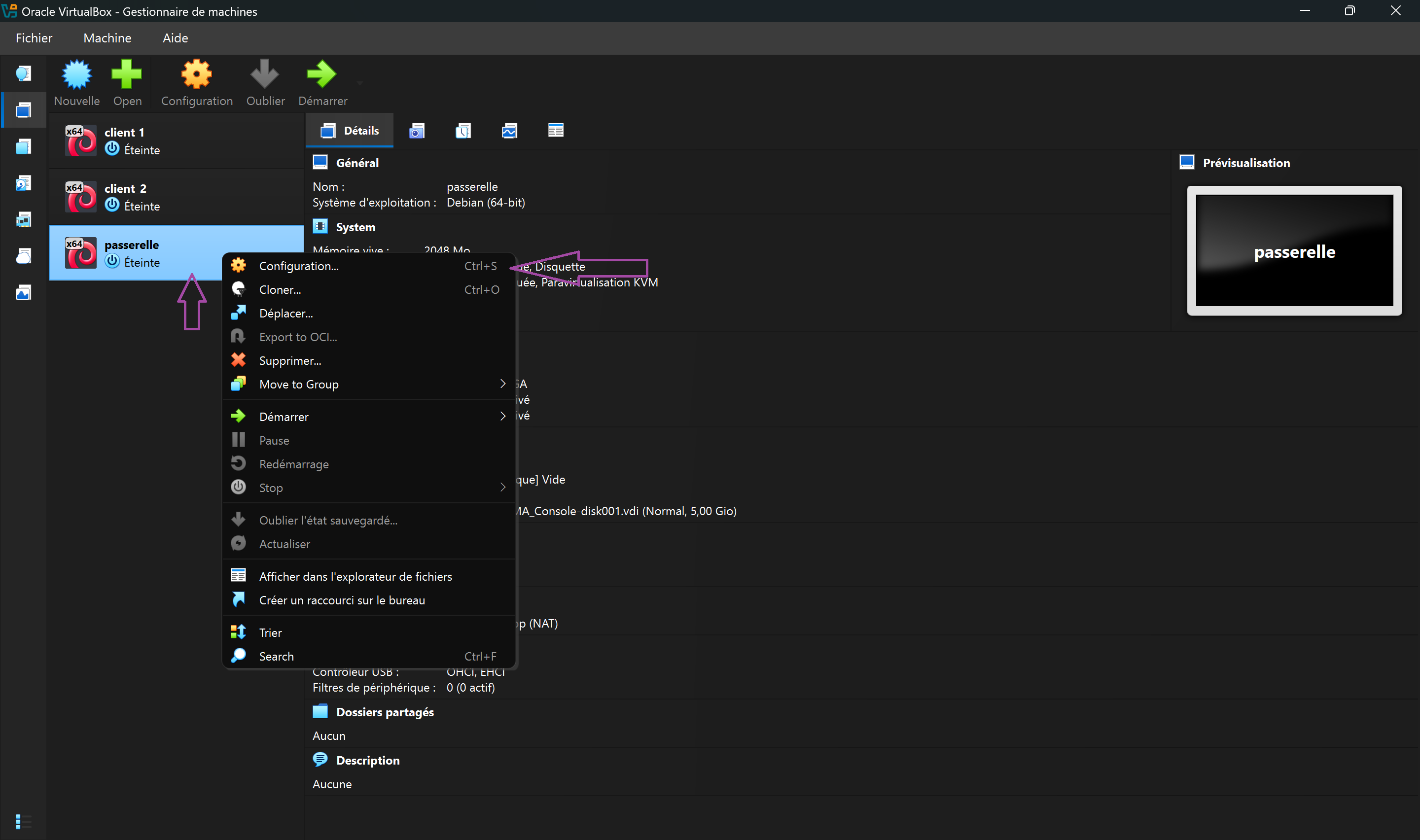

Configuration de la VM passerelle

Acceder aux parametres de la VM passerelle pour configurer ses interfaces reseau.

Une fois les trois VM importées, faites un clic droit sur la VM passerelle et sélectionnez Configuration pour modifier ses paramètres réseau.

Explication

Une fois les trois VM importées, faites un clic droit sur la VM passerelle et sélectionnez Configuration pour modifier ses paramètres réseau.

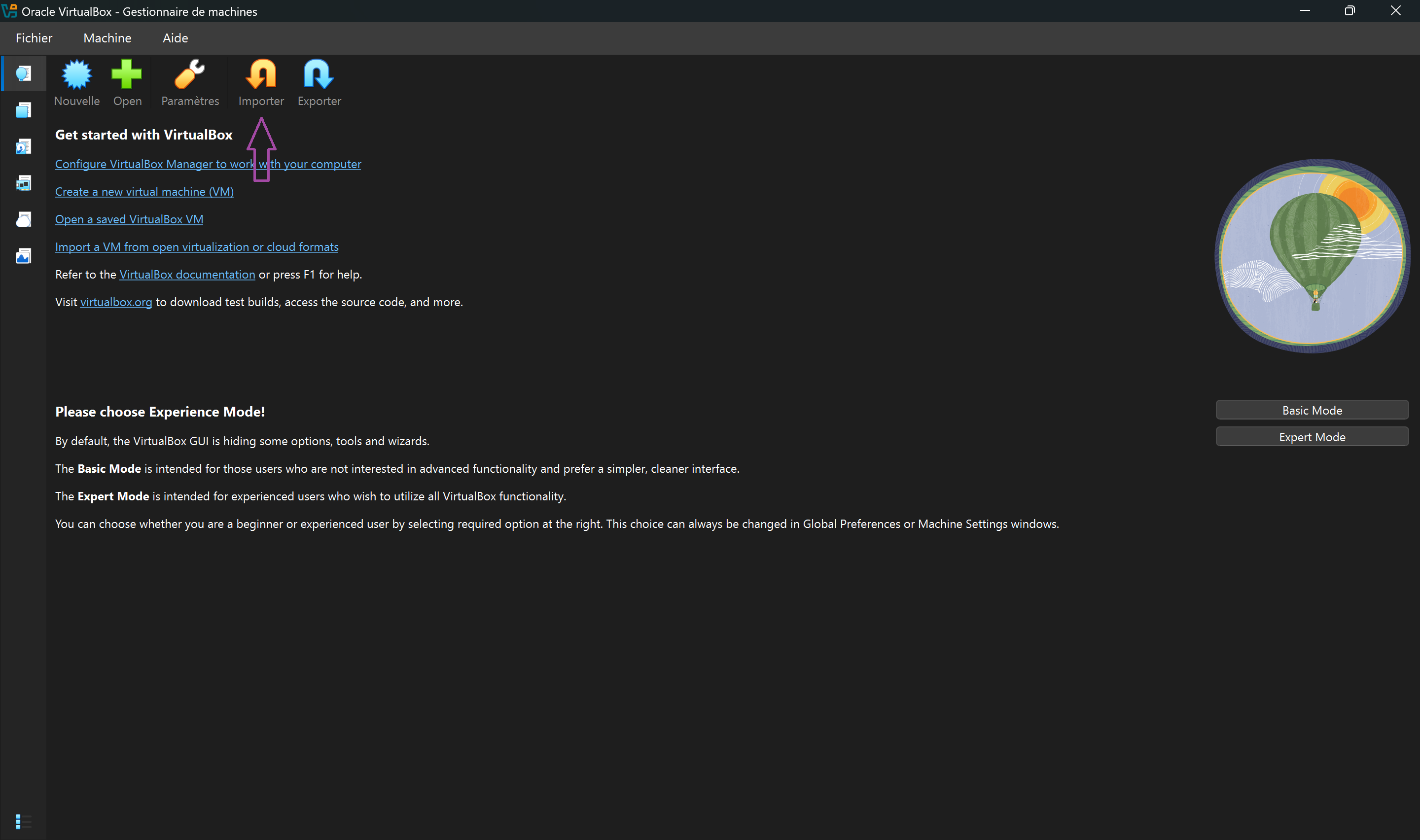

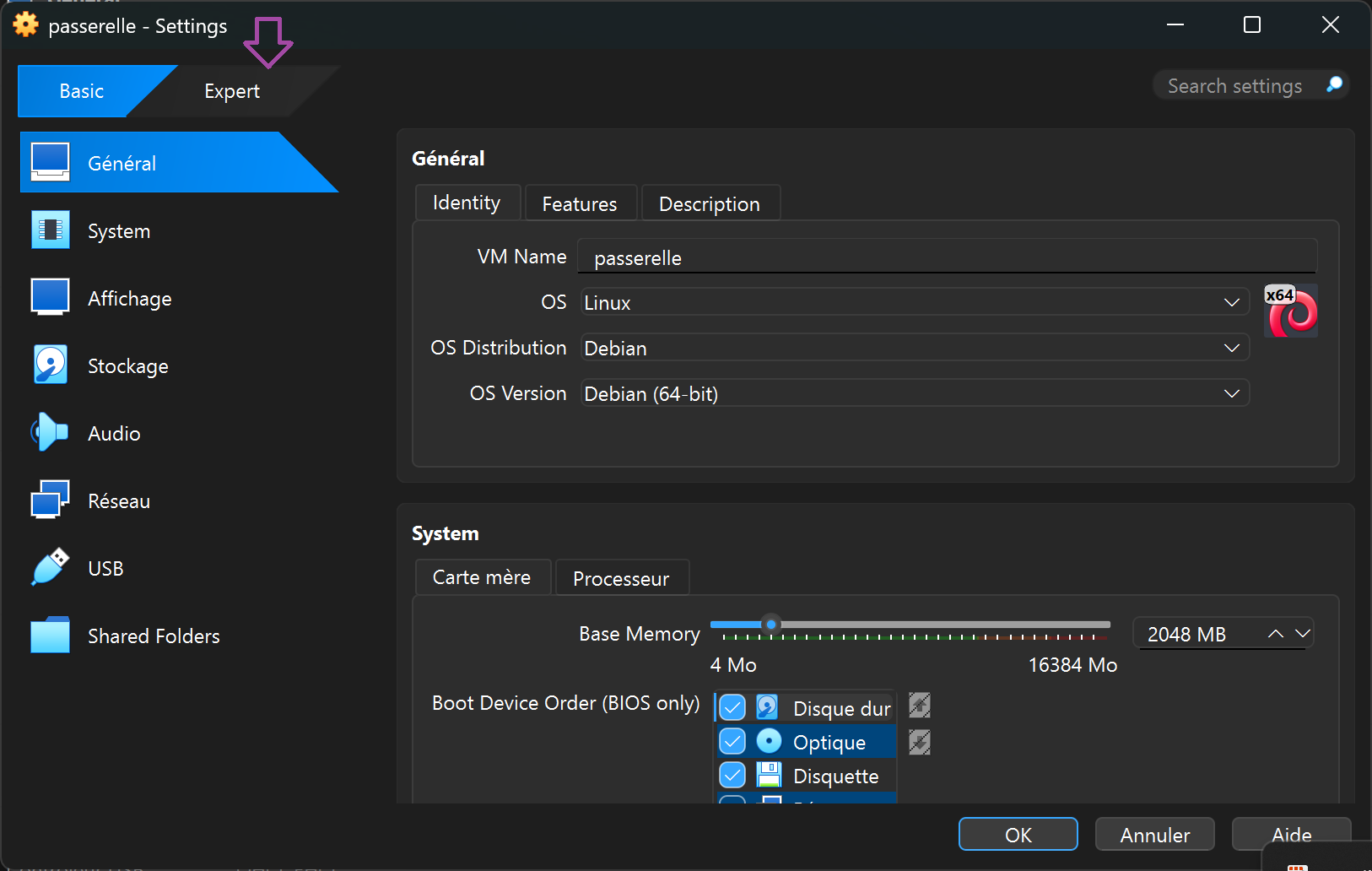

Activer le Mode Expert

Activer le mode expert pour acceder aux options avancees de configuration reseau.

Dans la fenêtre Configuration, cliquez sur le bouton Mode Expert en bas pour afficher tous les paramètres avancés nécessaires à la configuration ré...

Explication

Dans la fenêtre Configuration, cliquez sur le bouton Mode Expert en bas pour afficher tous les paramètres avancés nécessaires à la configuration réseau.

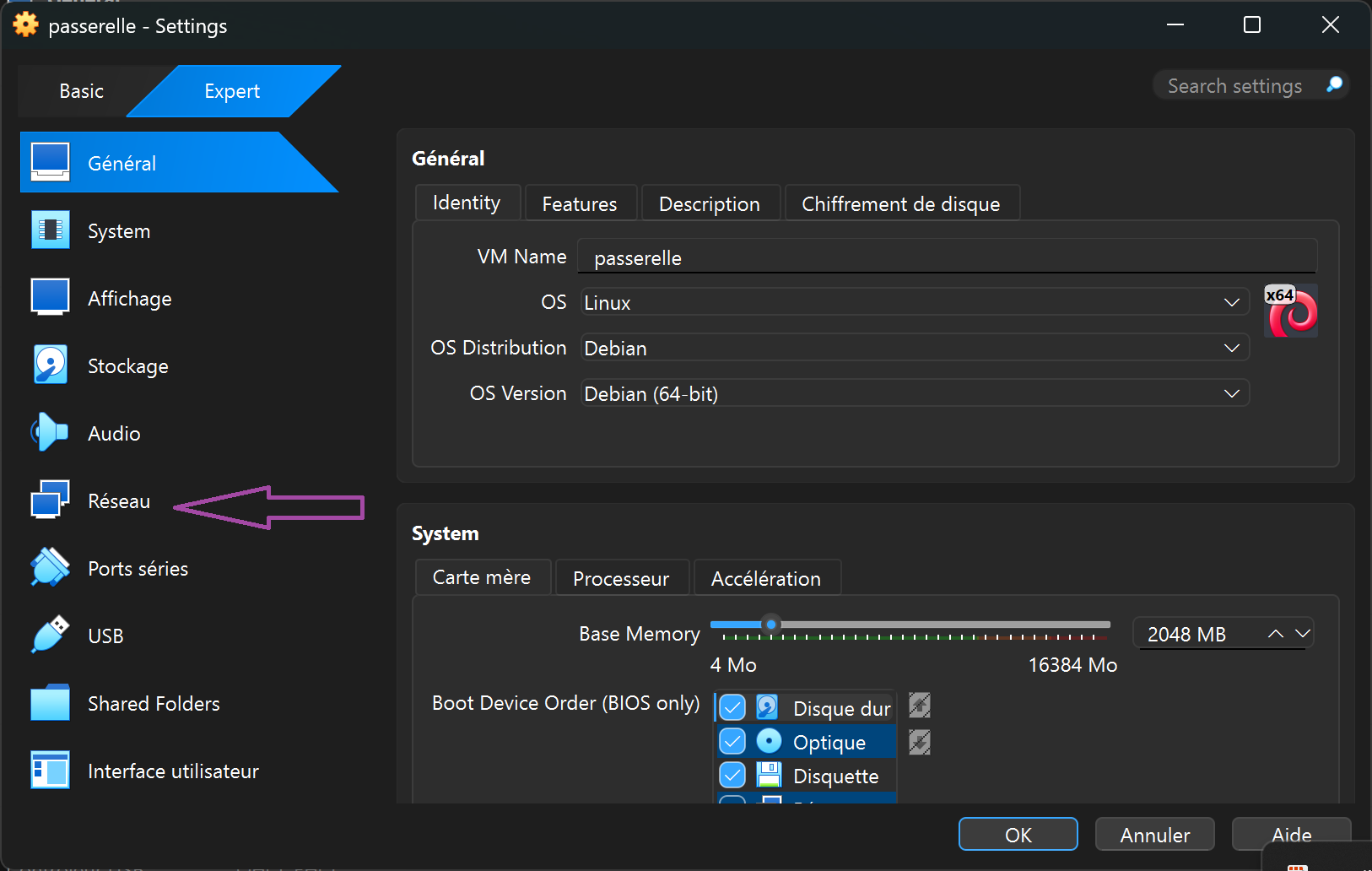

Accéder aux paramètres réseau

Ouvrir l onglet Reseau pour modifier les adaptateurs de la passerelle.

Cliquez sur l'onglet Réseau pour modifier les paramètres des adaptateurs réseau de la passerelle.

Explication

Cliquez sur l'onglet Réseau pour modifier les paramètres des adaptateurs réseau de la passerelle.

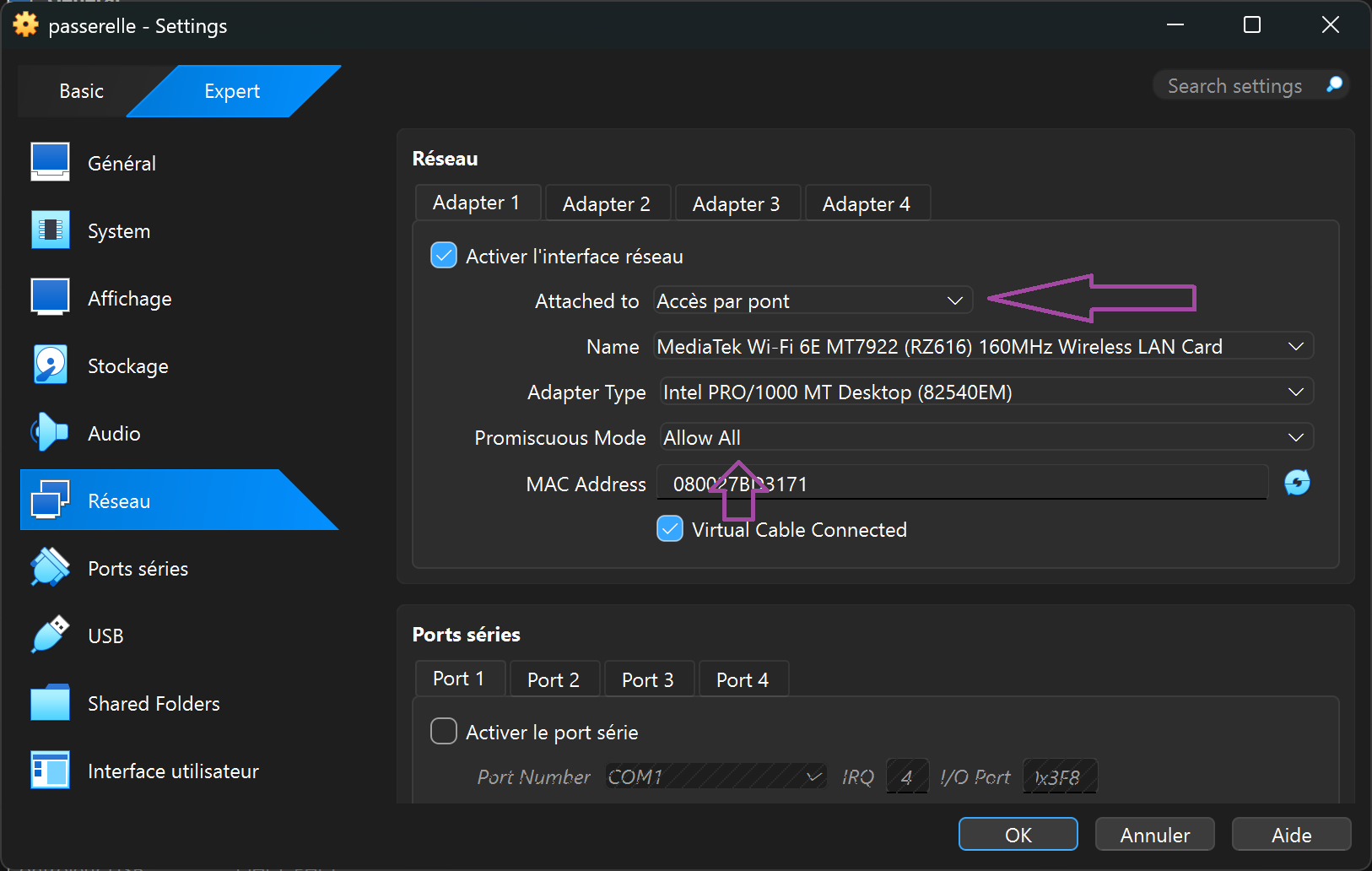

Configuration Adaptateur 1 - Accès par pont

Configurer l Adaptateur 1 en mode Acces par pont avec le mode promiscuite Allow All.

Activez l'interface réseau si ce n'est pas déjà coché. Dans 'Attaché à', choisissez Accès par pont. Dans 'Mode promiscuité', choisissez Allow All.

Explication

Activez l'interface réseau si ce n'est pas déjà coché. Dans 'Attaché à', choisissez Accès par pont. Dans 'Mode promiscuité', choisissez Allow All.

Details complementaires

Qu'est-ce que l'Accès par pont ? Le mode "Accès par pont" (Bridge) connecte la VM directement à votre réseau physique via l'interface réseau de votre machine hôte. La VM apparaît comme une machine physique distincte sur le réseau et peut obtenir sa propre adresse IP via le routeur/DHCP de votre réseau local. Pourquoi Allow All en mode promiscuité ? Le mode promiscuité permet à l'interface réseau de capturer tout le trafic réseau qui passe, même les paquets qui ne lui sont pas destinés. C'est essentiel pour une passerelle qui doit router du trafic entre deux réseaux.

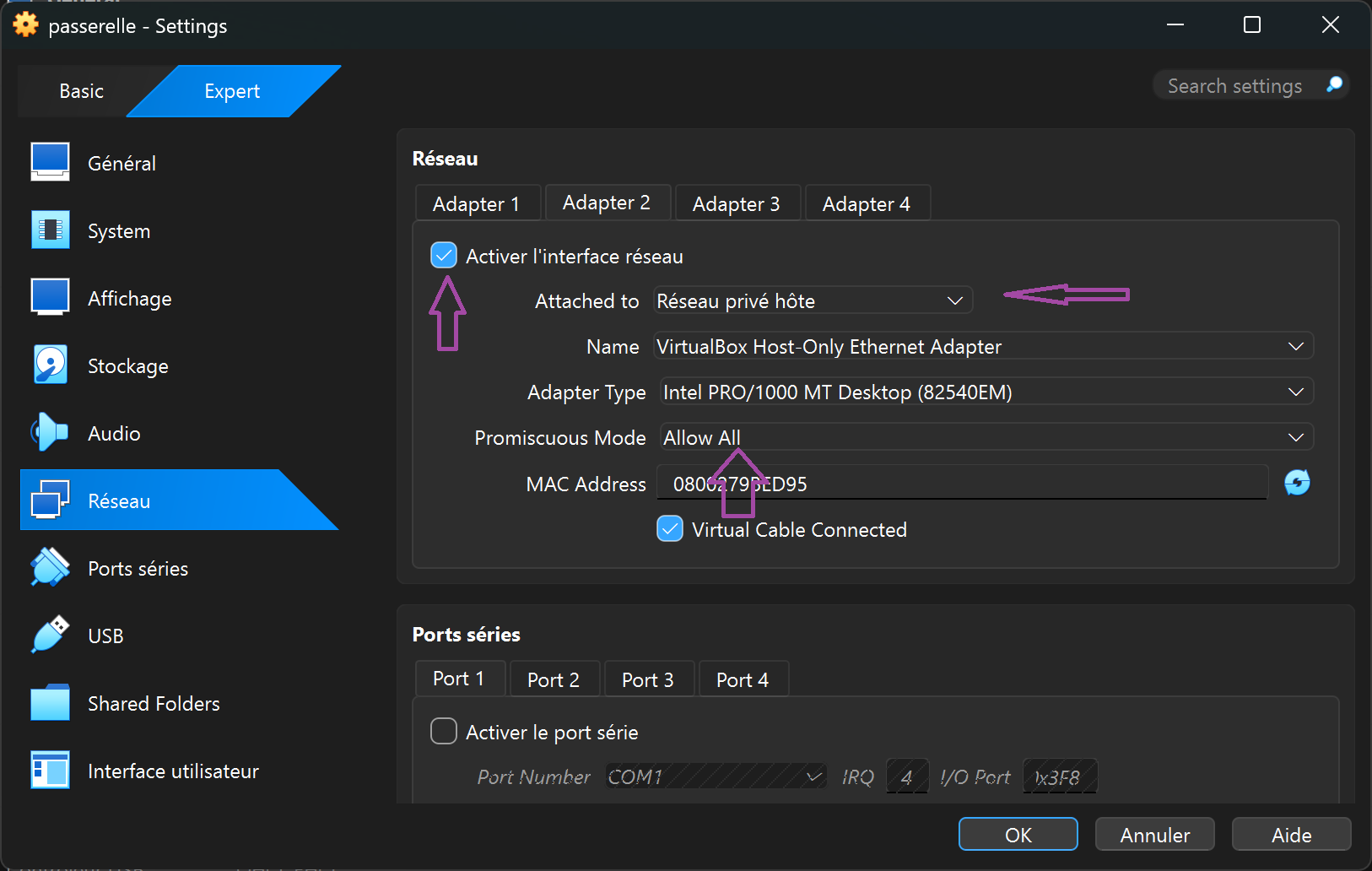

Configuration Adaptateur 2 - Réseau privé hôte

Configurer l Adaptateur 2 en Reseau prive hote pour connecter la passerelle au reseau interne.

Allez sur l'onglet Adaptateur 2. Activez l'interface réseau. Choisissez Réseau privé hôte. 'Promiscuité' → Allow All. Ces réglages connectent la pa...

Explication

Allez sur l'onglet Adaptateur 2. Activez l'interface réseau. Choisissez Réseau privé hôte. 'Promiscuité' → Allow All. Ces réglages connectent la passerelle à deux réseaux distincts.

Details complementaires

Qu'est-ce que le Réseau privé hôte ? Le "Réseau privé hôte" (Host-only) crée un réseau virtuel isolé entre l'hôte et les VM. Les machines sur ce réseau peuvent communiquer entre elles et avec l'hôte, mais pas avec l'extérieur directement (sauf via une passerelle comme celle que nous configurons).

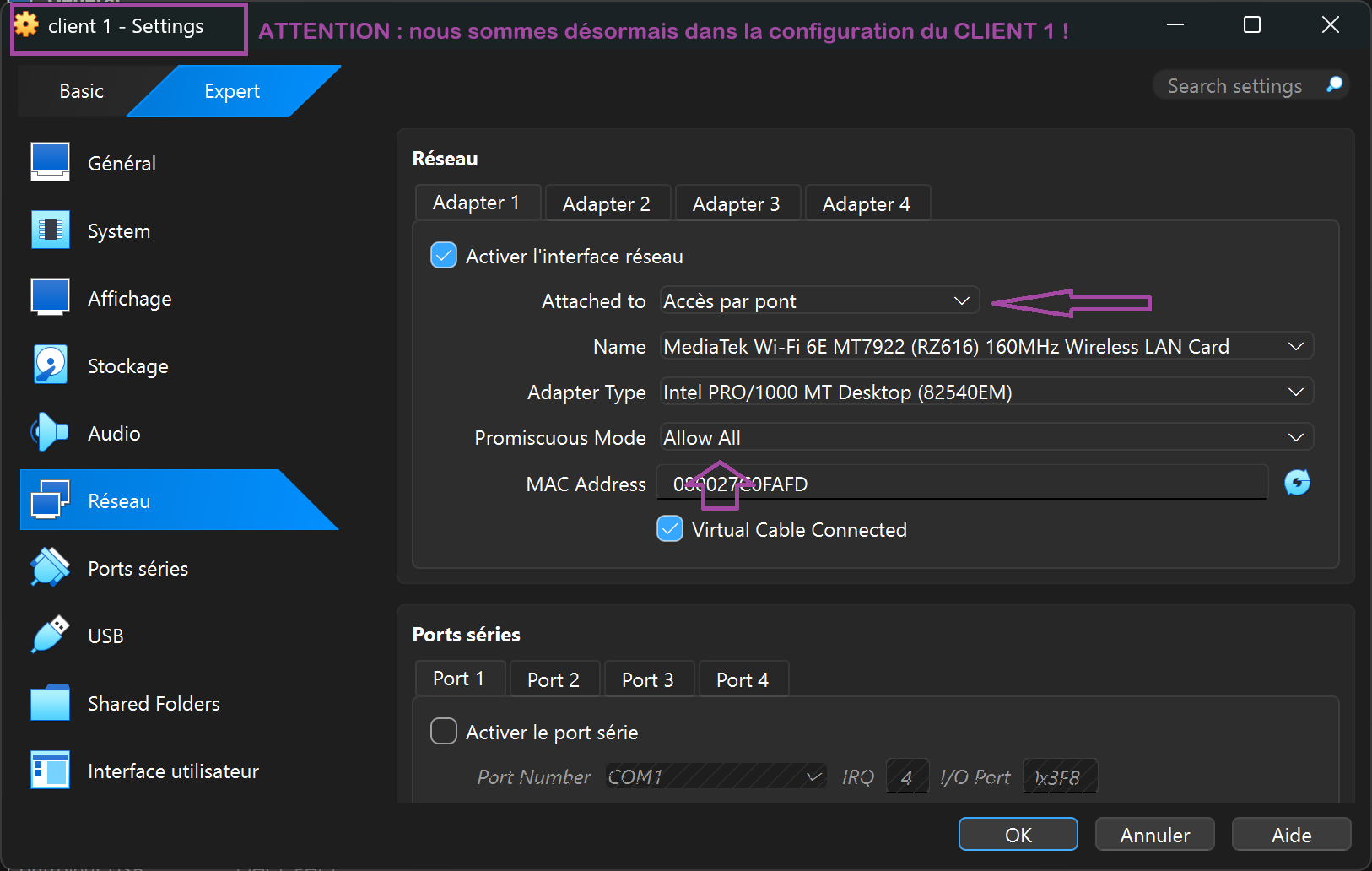

Configuration réseau Client 1

Configurer l Adaptateur 1 de Client 1 en Acces par pont pour le placer sur le meme reseau que la passerelle.

Même procédure pour client1 : Configuration → Réseau → Adaptateur 1 → Accès par pont. Promiscuité → Allow All. Ne modifiez pas l'adaptateur 2 pour...

Explication

Même procédure pour client1 : Configuration → Réseau → Adaptateur 1 → Accès par pont. Promiscuité → Allow All. Ne modifiez pas l'adaptateur 2 pour client1.

Details complementaires

Client 1 sera sur le même réseau que l'Adaptateur 1 de la passerelle (réseau pont).

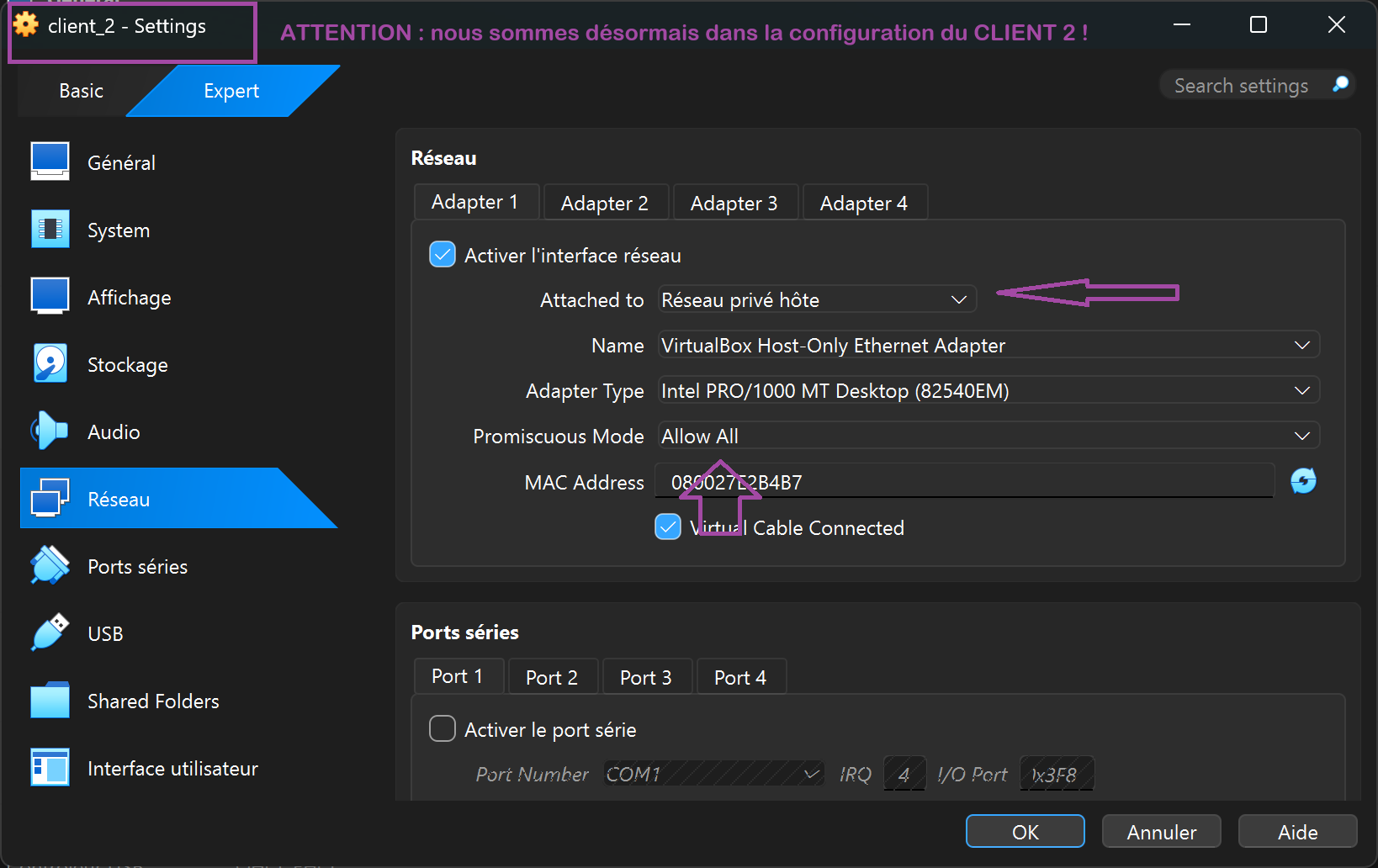

Configuration réseau Client 2

Configurer l Adaptateur 1 de Client 2 en Reseau prive hote pour le placer sur le reseau interne.

Configuration du client2 : Adaptateur 1 → Réseau privé hôte. Promiscuité → Allow All.

Explication

Configuration du client2 : Adaptateur 1 → Réseau privé hôte. Promiscuité → Allow All.

Details complementaires

Client 2 sera sur le même réseau que l'Adaptateur 2 de la passerelle (réseau privé).

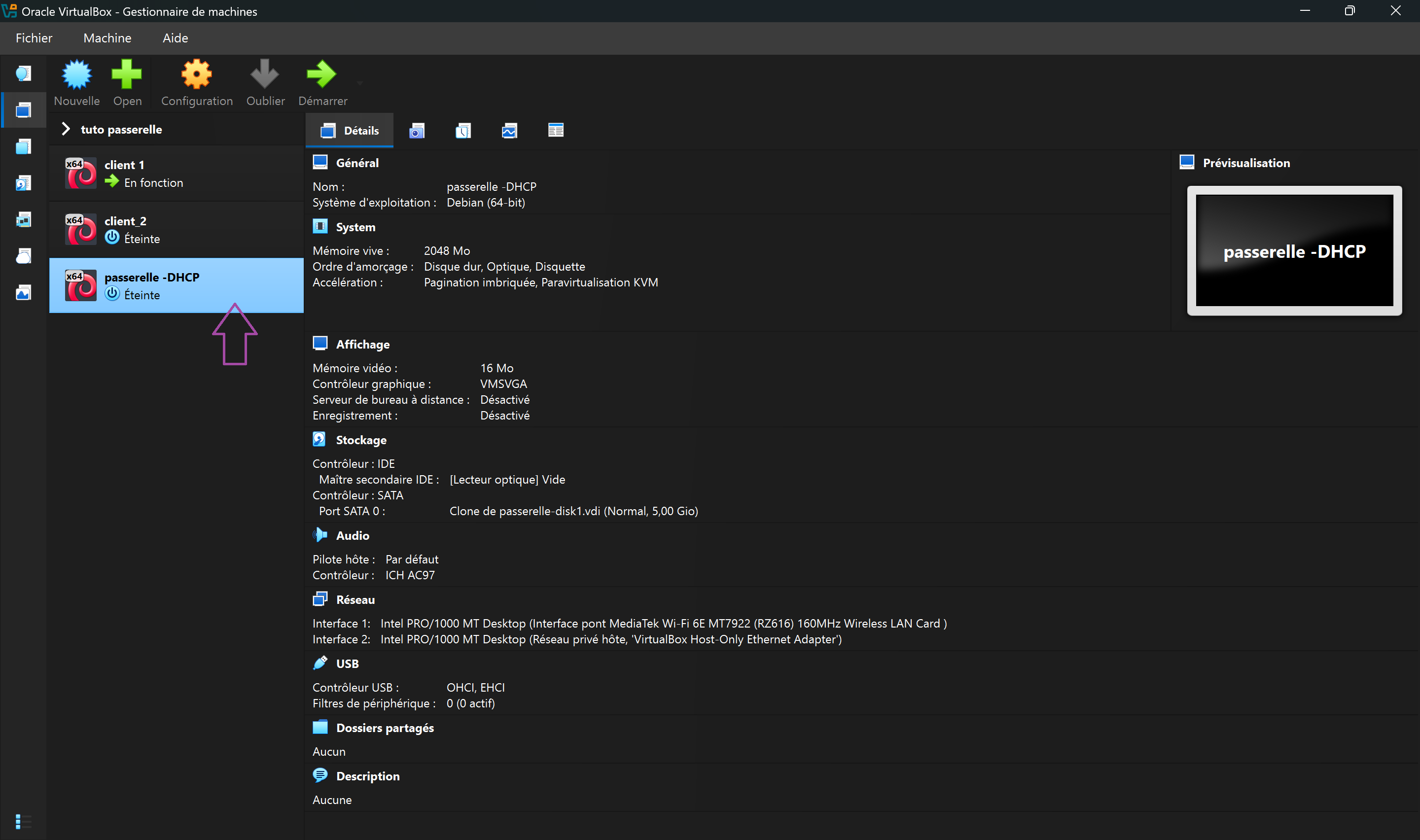

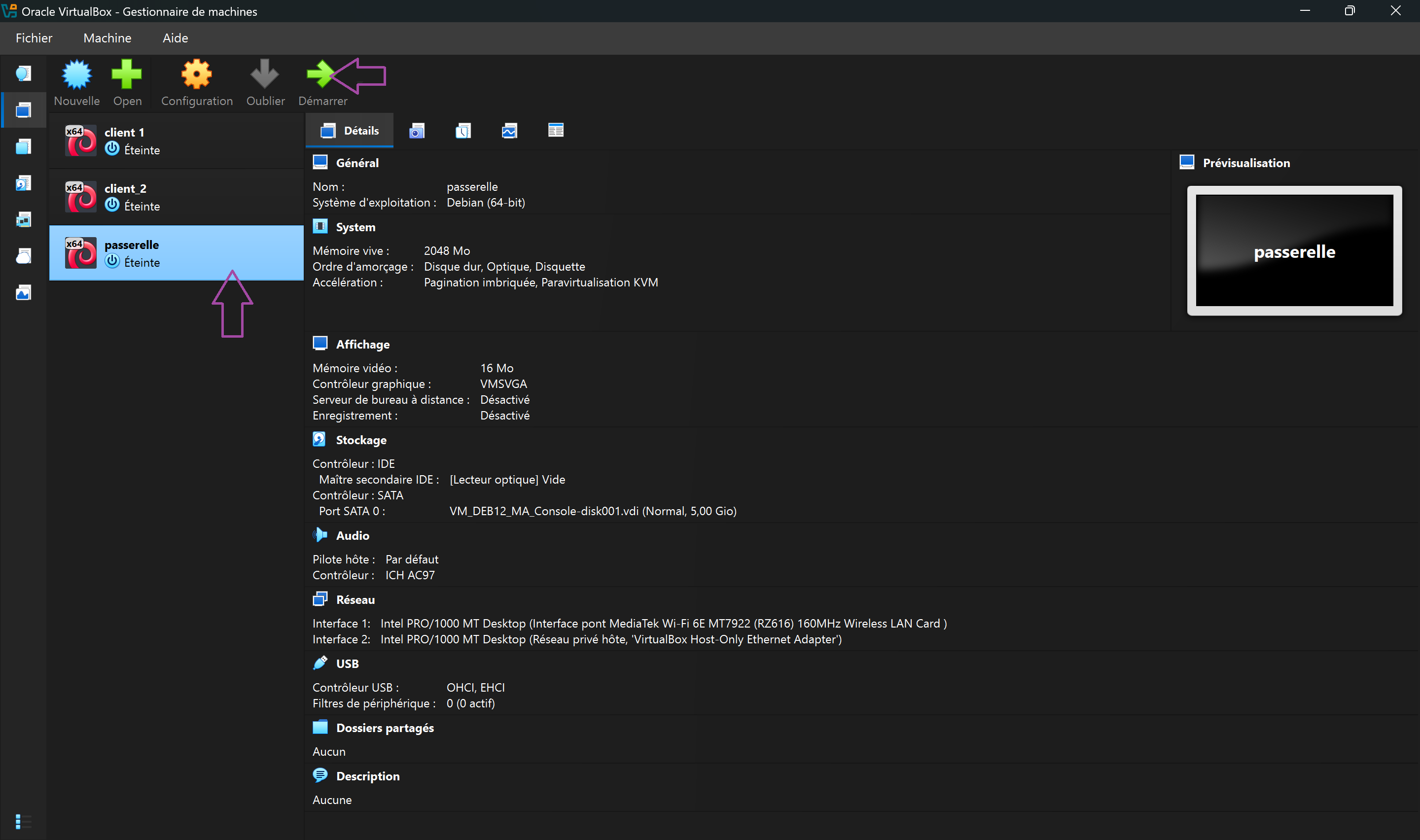

Démarrer la VM Passerelle

Demarrer la VM passerelle pour commencer la configuration logicielle.

Fermez les fenêtres de configuration avec OK. Sélectionnez la VM Passerelle, puis cliquez sur le bouton Démarrer (flèche verte) pour la lancer.

Explication

Fermez les fenêtres de configuration avec OK. Sélectionnez la VM Passerelle, puis cliquez sur le bouton Démarrer (flèche verte) pour la lancer.

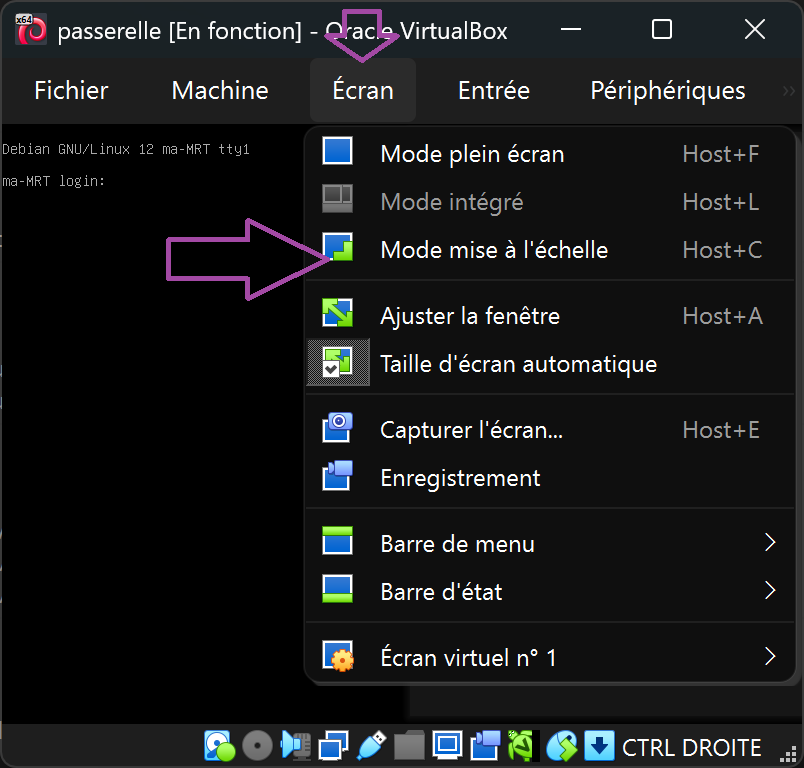

Mode mise à l'échelle

Agrandir la fenetre de la VM pour travailler plus confortablement.

Pendant le démarrage de la VM, cliquez sur Affichage → Mode mise à l'échelle pour agrandir la fenêtre et travailler plus confortablement.

Explication

Pendant le démarrage de la VM, cliquez sur Affichage → Mode mise à l'échelle pour agrandir la fenêtre et travailler plus confortablement.

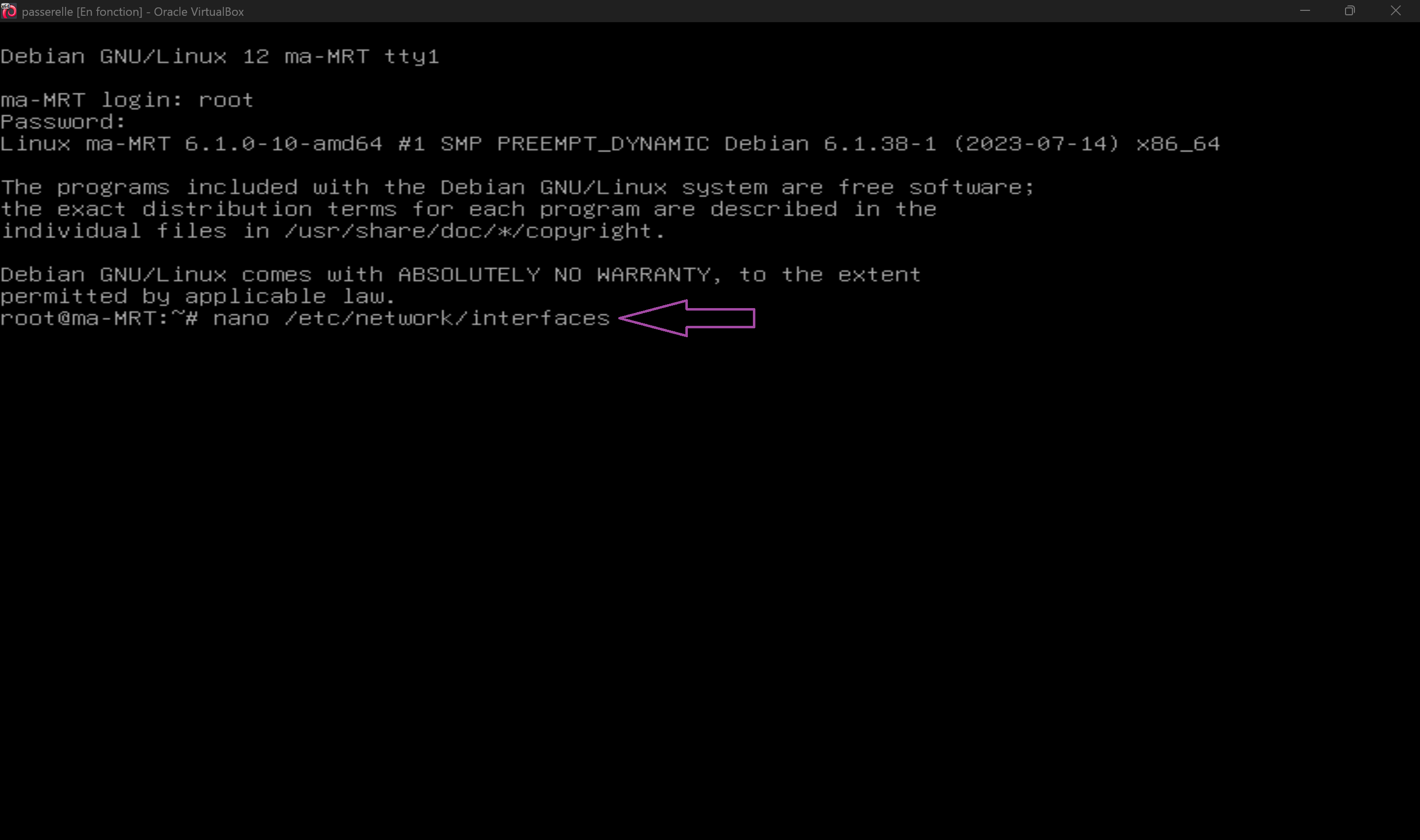

Éditer la configuration réseau

Ouvrir le fichier /etc/network/interfaces pour configurer les interfaces reseau de la passerelle.

Une fois connecté sur la passerelle Debian, éditez le fichier de configuration réseau avec la commande suivante. Ce fichier définit la configuratio...

Explication

Une fois connecté sur la passerelle Debian, éditez le fichier de configuration réseau avec la commande suivante. Ce fichier définit la configuration de toutes les interfaces réseau de la machine.

sudo nano /etc/network/interfacesConfiguration des interfaces réseau

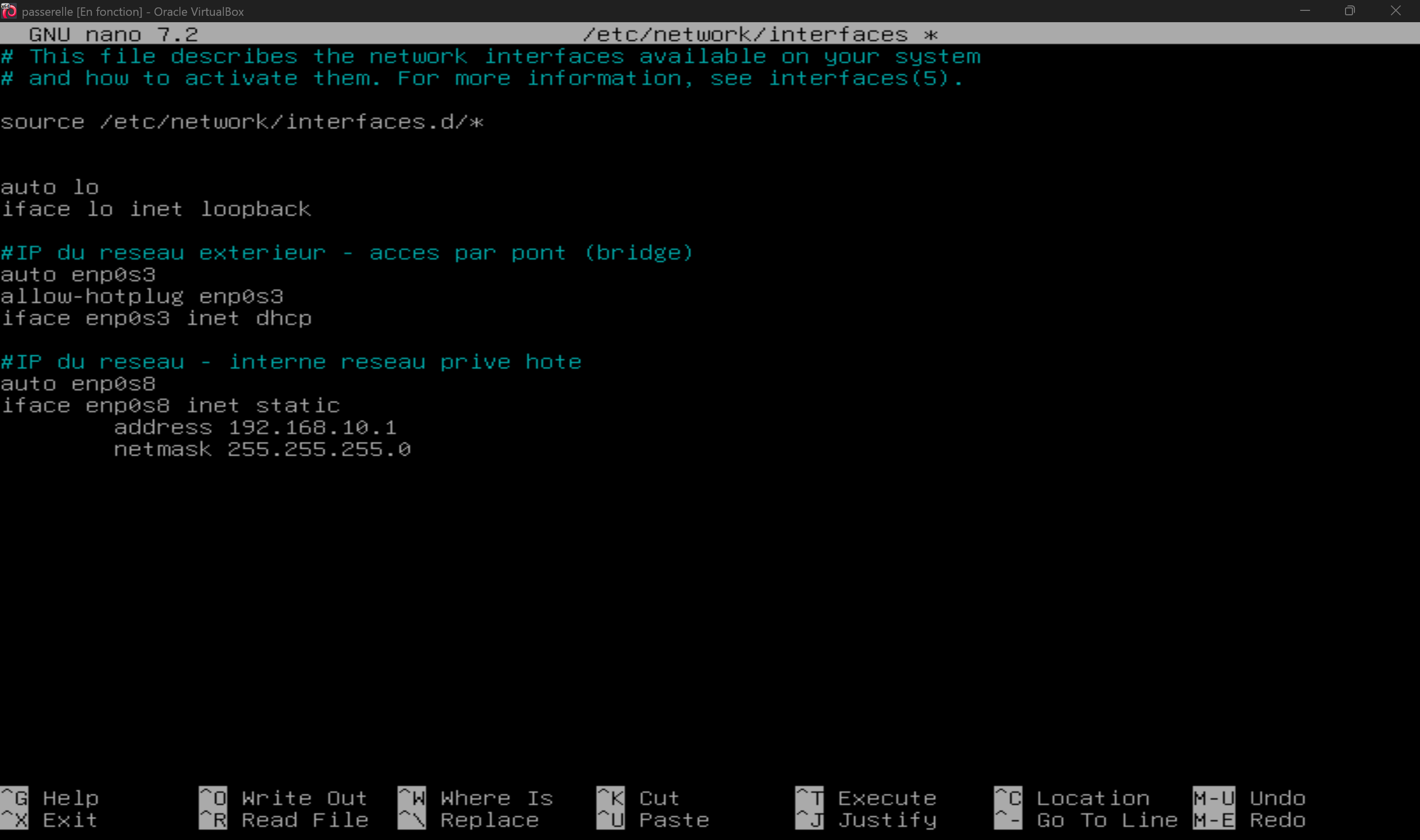

Definir enp0s3 en DHCP et enp0s8 en IP statique 192.168.10.1 pour relier les deux reseaux.

Dans le fichier interfaces, configurez enp0s3 en DHCP (pour obtenir une IP automatiquement depuis votre routeur) et enp0s8 en IP statique (192.168....

Explication

Dans le fichier interfaces, configurez enp0s3 en DHCP (pour obtenir une IP automatiquement depuis votre routeur) et enp0s8 en IP statique (192.168.10.1/24 pour le réseau privé).

auto lo

iface lo inet loopback

auto enp0s3

iface enp0s3 inet dhcp

auto enp0s8

iface enp0s8 inet static

address 192.168.10.1

netmask 255.255.255.0Details complementaires

Explication de la configuration - enp0s3 inet dhcp : Interface connectée au réseau pont, obtient son IP automatiquement - enp0s8 inet static : Interface du réseau privé avec IP fixe 192.168.10.1 - netmask 255.255.255.0 : Correspond à un réseau /24 (256 adresses possibles) L'IP statique 192.168.10.1 sera l'adresse de la passerelle pour toutes les machines du réseau privé.

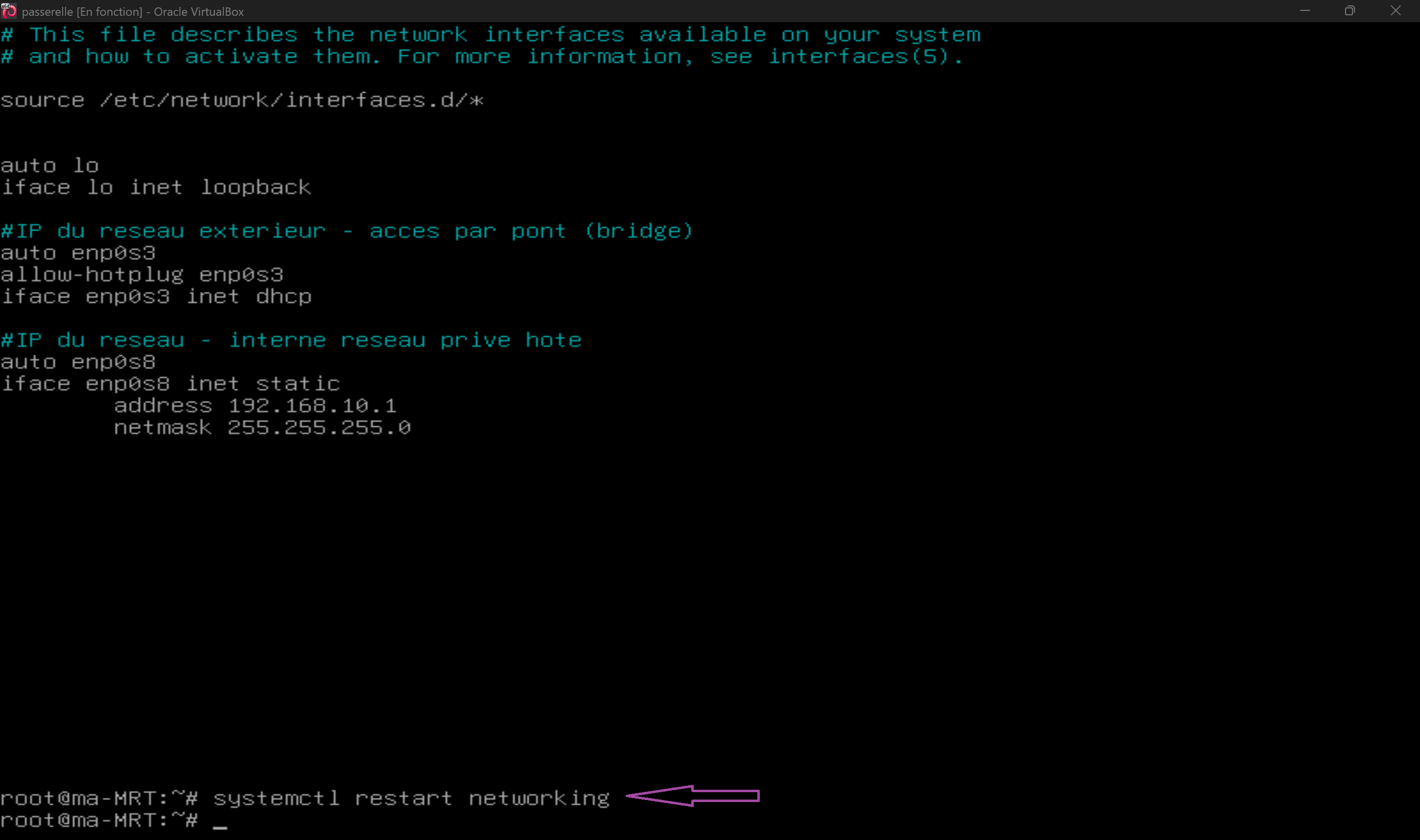

Sauvegarder et redémarrer le réseau

Sauvegarder la configuration et redemarrer le service reseau pour appliquer les changements.

Sauvegardez le fichier (Ctrl+O, Entrée, Ctrl+X). Puis redémarrez le service réseau pour appliquer les changements.

Explication

Sauvegardez le fichier (Ctrl+O, Entrée, Ctrl+X). Puis redémarrez le service réseau pour appliquer les changements.

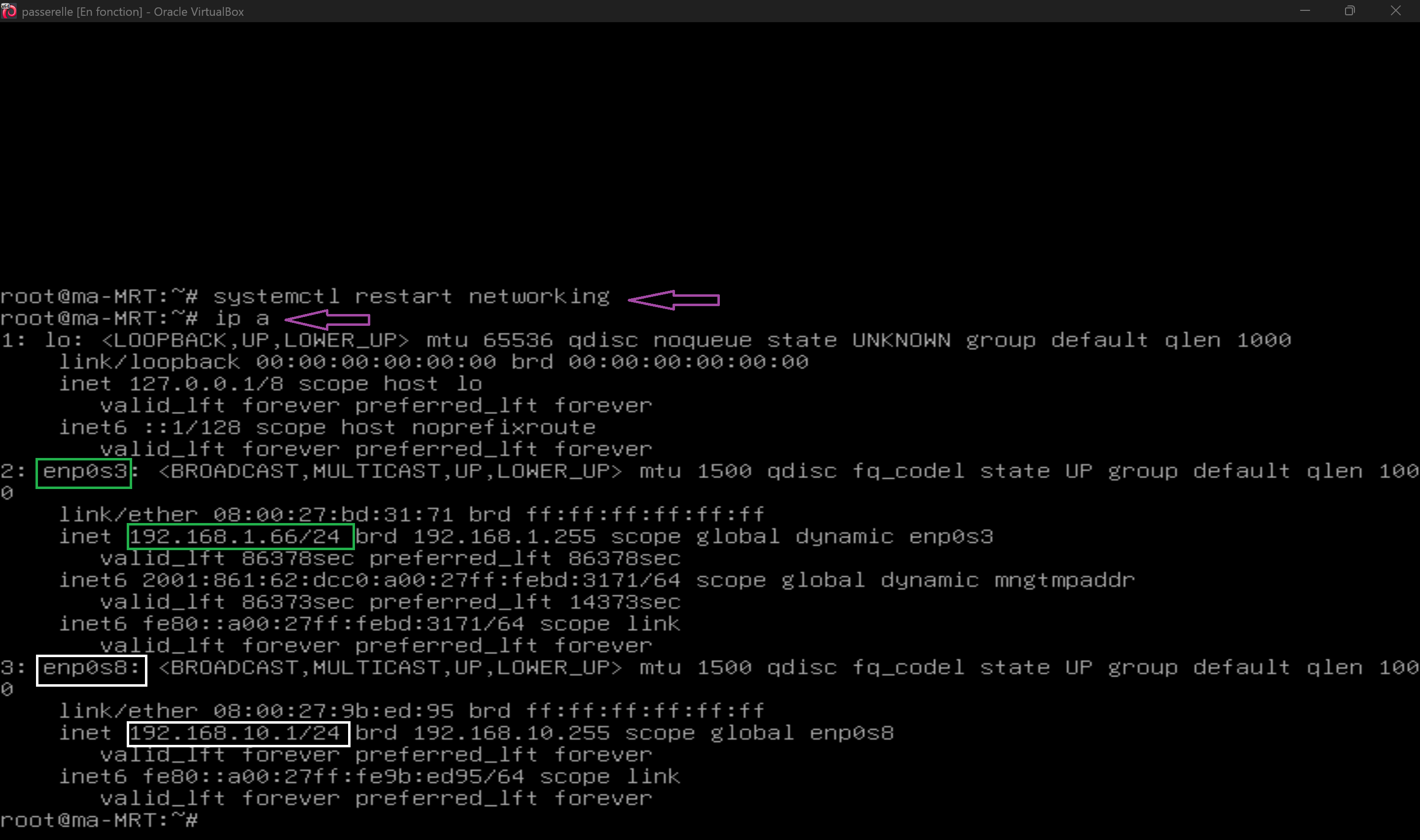

sudo systemctl restart networkingVérifier les interfaces réseau

Verifier que les deux interfaces ont bien recu leurs adresses IP respectives.

Vérifiez que les interfaces sont bien configurées avec la commande ip a. Vous devriez voir enp0s3 avec une IP obtenue via DHCP et enp0s8 avec l'IP...

Explication

Vérifiez que les interfaces sont bien configurées avec la commande ip a. Vous devriez voir enp0s3 avec une IP obtenue via DHCP et enp0s8 avec l'IP statique 192.168.10.1.

ip aenp0s3: <BROADCAST,MULTICAST,UP,LOWER_UP>

inet 192.168.1.66/24

enp0s8: <BROADCAST,MULTICAST,UP,LOWER_UP>

inet 192.168.10.1/24{`enp0s3: <BROADCAST,MULTICAST,UP,LOWER_UP>

inet 192.168.1.66/24

enp0s8: <BROADCAST,MULTICAST,UP,LOWER_UP>

inet 192.168.10.1/24`}Details complementaires

Exemple de sortie attendue

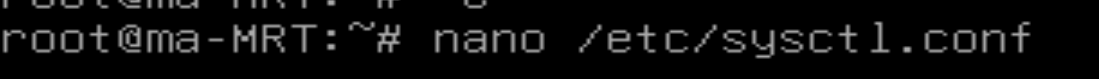

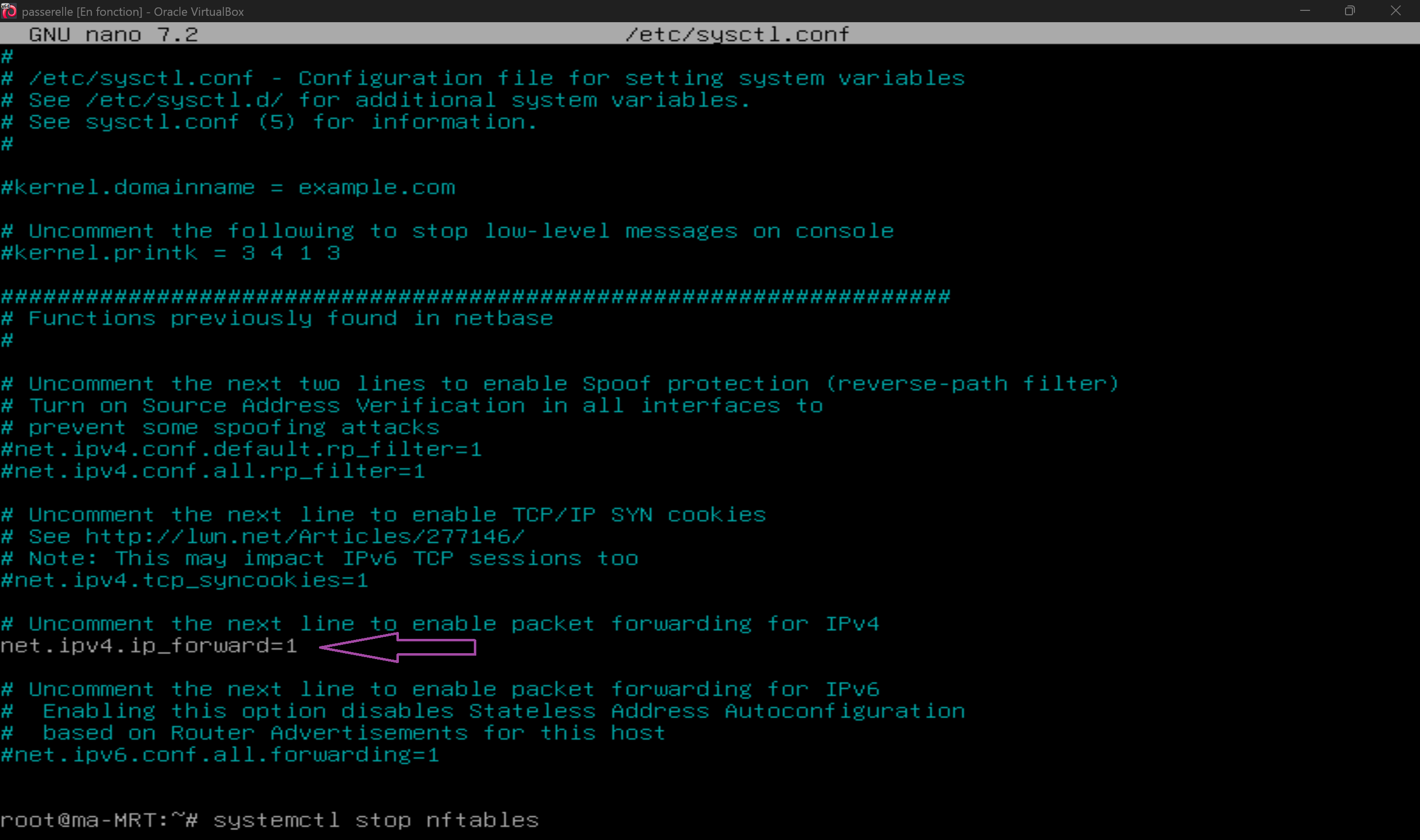

Ouvrir le fichier sysctl.conf

Ouvrir le fichier sysctl.conf pour activer le routage IP entre les interfaces.

Ouvrez le fichier de configuration système pour activer le forwarding IP. Ce fichier contient les paramètres du kernel Linux.

Explication

Ouvrez le fichier de configuration système pour activer le forwarding IP. Ce fichier contient les paramètres du kernel Linux.

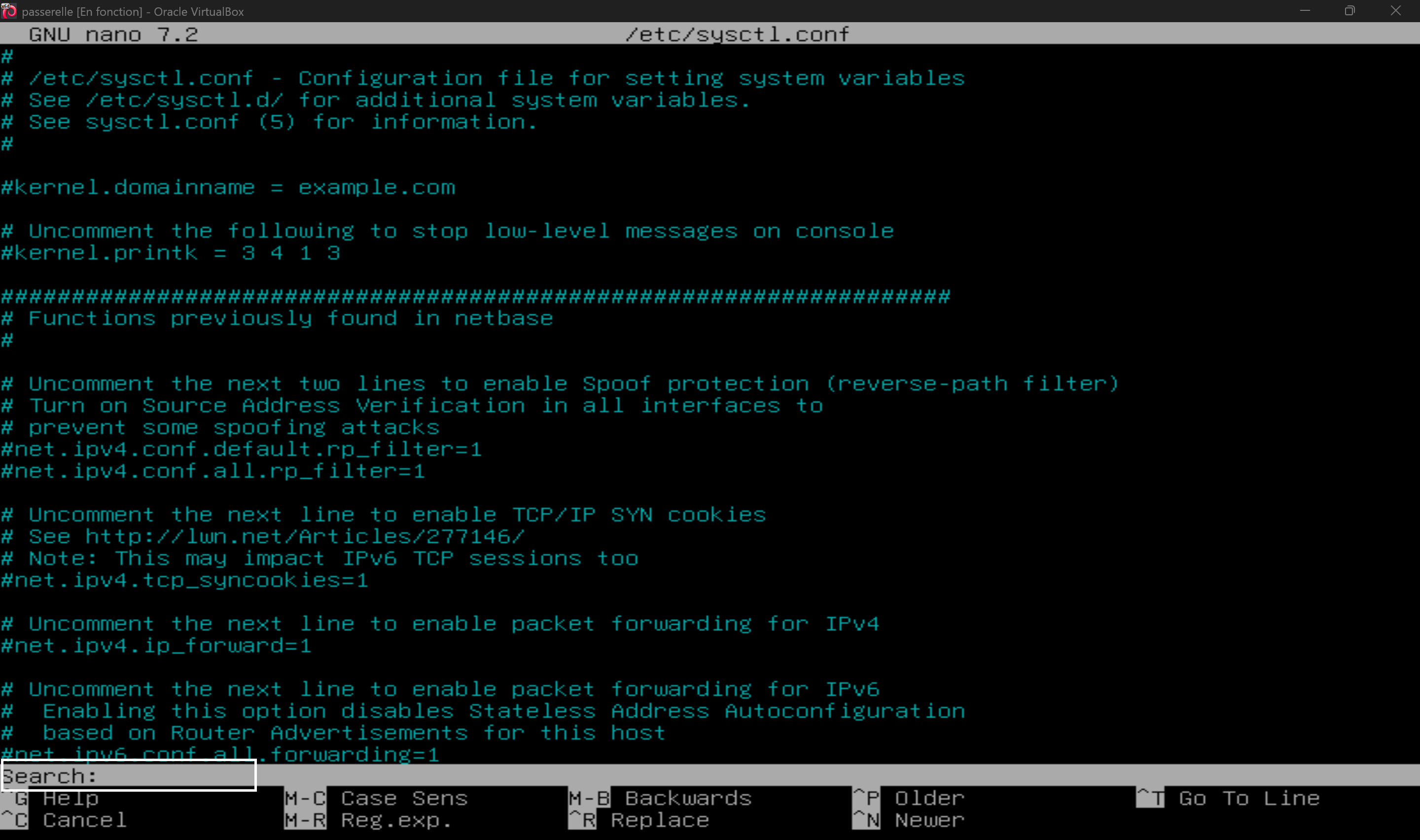

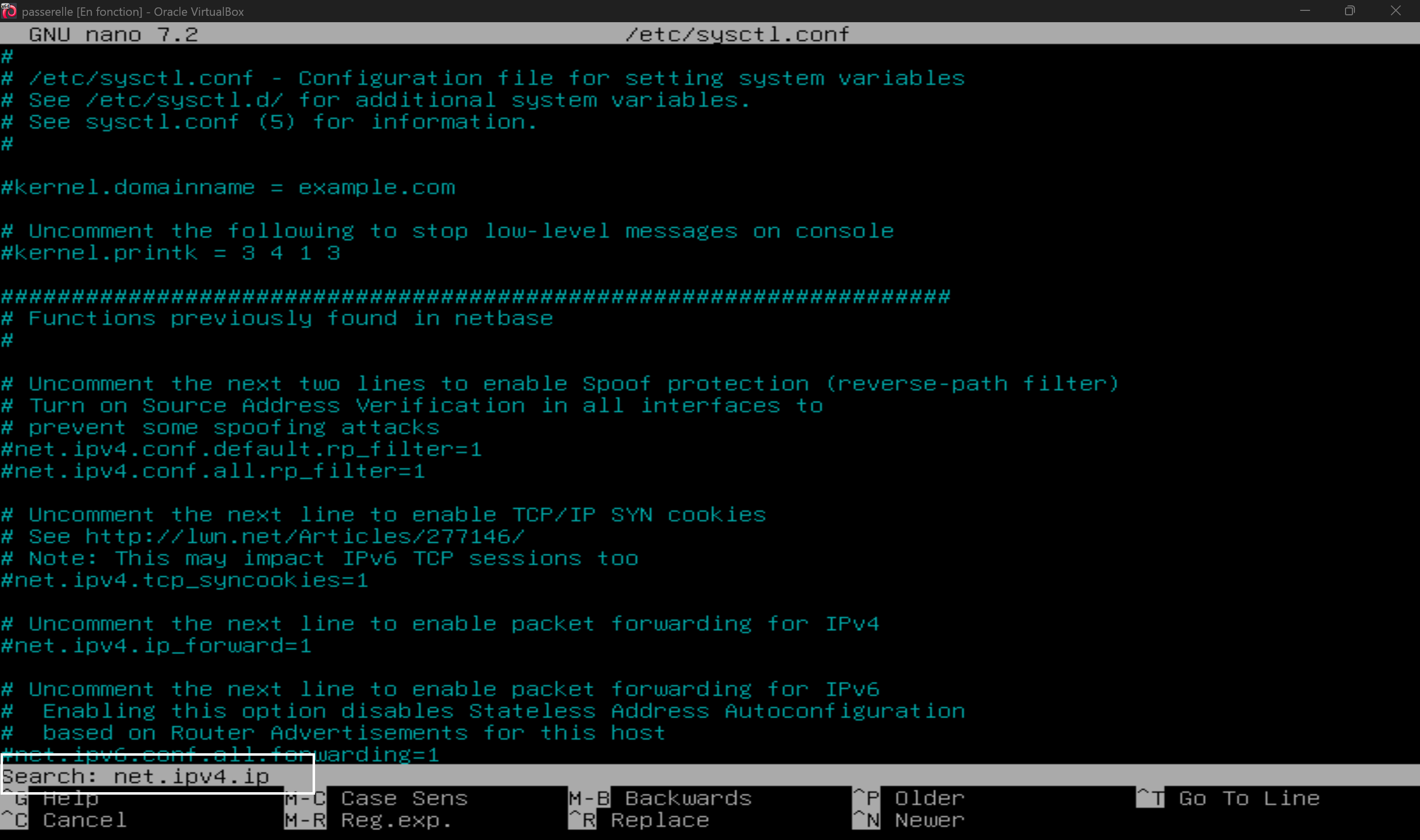

sudo nano /etc/sysctl.confRechercher net.ipv4.ip_forward

Localiser la ligne net.ipv4.ip_forward dans le fichier de configuration.

Dans le fichier, recherchez la ligne contenant net.ipv4.ip_forward. Elle est probablement commentée (avec un # devant).

Explication

Dans le fichier, recherchez la ligne contenant net.ipv4.ip_forward. Elle est probablement commentée (avec un # devant).

Activer le transfert IP

Activer le transfert IP pour permettre a la passerelle de router les paquets entre les deux reseaux.

Décommentez la ligne en retirant le # devant et assurez-vous qu'elle est définie à 1. Cette ligne active le transfert de paquets entre interfaces,...

Explication

Décommentez la ligne en retirant le # devant et assurez-vous qu'elle est définie à 1. Cette ligne active le transfert de paquets entre interfaces, ce qui transforme votre machine Linux en routeur/passerelle.

net.ipv4.ip_forward=1Details complementaires

Qu'est-ce que l'IP forwarding ? Par défaut, Linux ne transfère pas les paquets IP entre ses différentes interfaces. Activer net.ipv4.ip_forward permet au système de router les paquets reçus sur une interface vers une autre, ce qui est essentiel pour une passerelle. Sans cela, les clients ne pourront pas communiquer entre les deux réseaux. Pour appliquer immédiatement ce changement sans redémarrer, utilisez : sudo sysctl -p

Désactiver le pare-feu

Desactiver temporairement le pare-feu nftables pour eviter les blocages pendant les tests.

Désactivez le pare-feu nftables pour éviter tout blocage pendant les tests. En production, il faudrait configurer correctement le pare-feu au lieu...

Explication

Désactivez le pare-feu nftables pour éviter tout blocage pendant les tests. En production, il faudrait configurer correctement le pare-feu au lieu de le désactiver.

sudo systemctl stop nftablesDetails complementaires

Note de sécurité : Désactiver le pare-feu est acceptable en environnement de test, mais en production, il faut configurer des règles appropriées pour autoriser uniquement le trafic nécessaire.

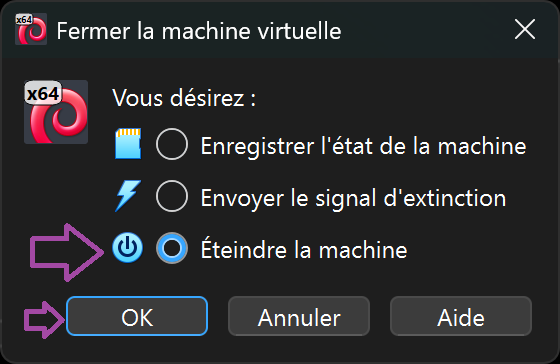

Éteindre la passerelle

Eteindre proprement la VM passerelle apres avoir termine sa configuration.

Fermez proprement la VM passerelle : cliquez sur Éteindre la machine, puis OK. La configuration de la passerelle est maintenant terminée.

Explication

Fermez proprement la VM passerelle : cliquez sur Éteindre la machine, puis OK. La configuration de la passerelle est maintenant terminée.

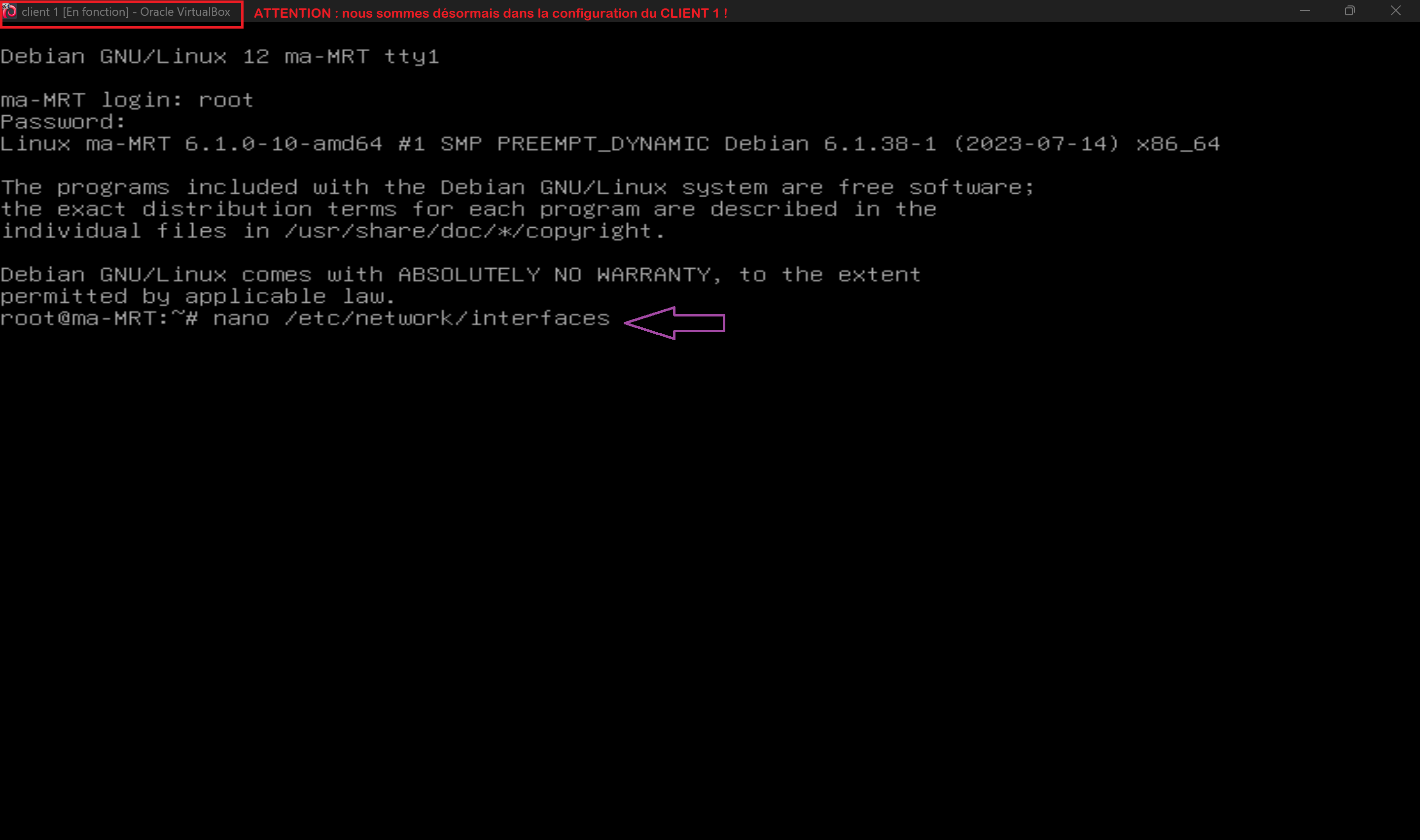

Démarrer et configurer Client 1

Demarrer Client 1 et ouvrir son fichier de configuration reseau.

Lancez la VM client1. Une fois connecté, modifiez le fichier de configuration réseau.

Explication

Lancez la VM client1. Une fois connecté, modifiez le fichier de configuration réseau.

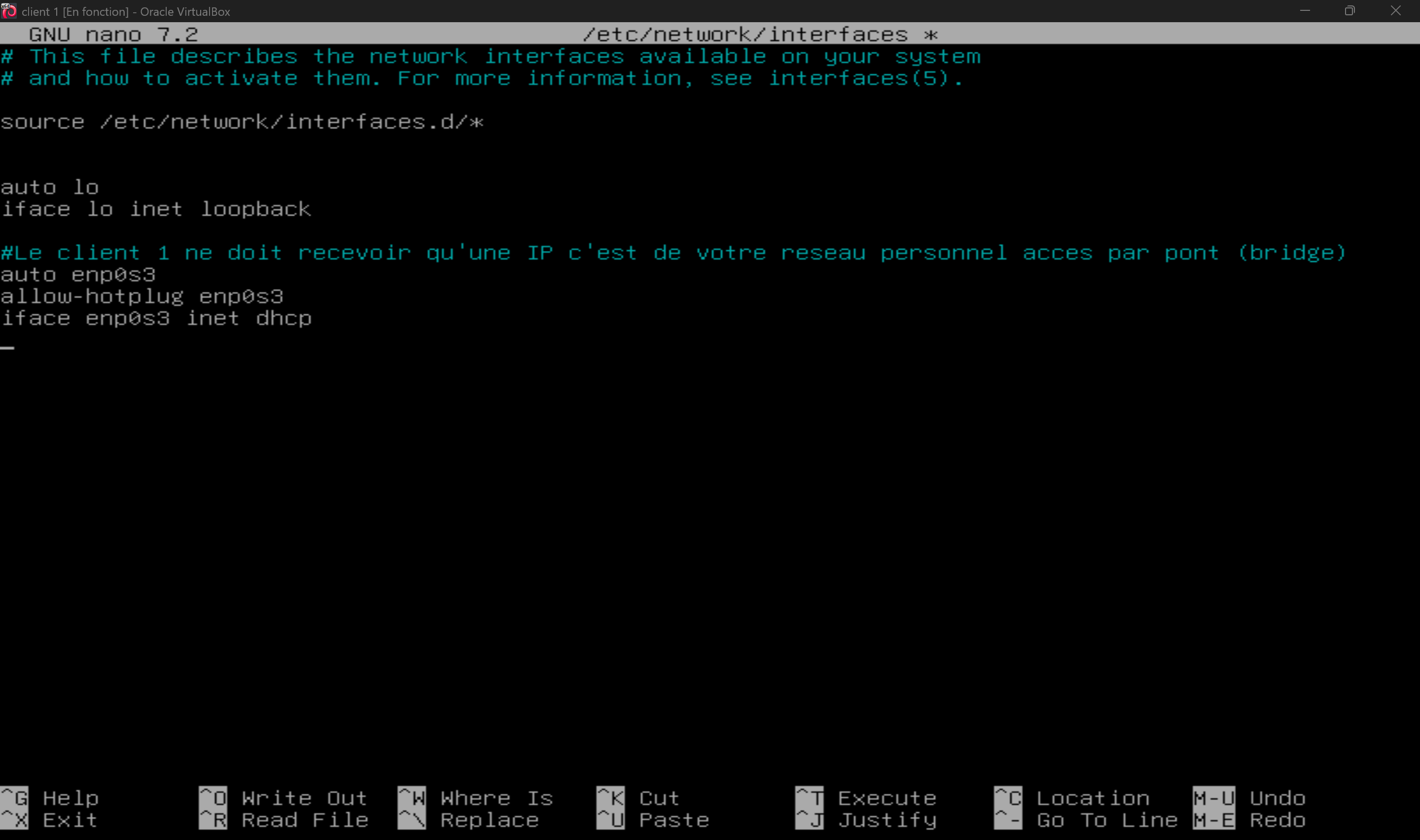

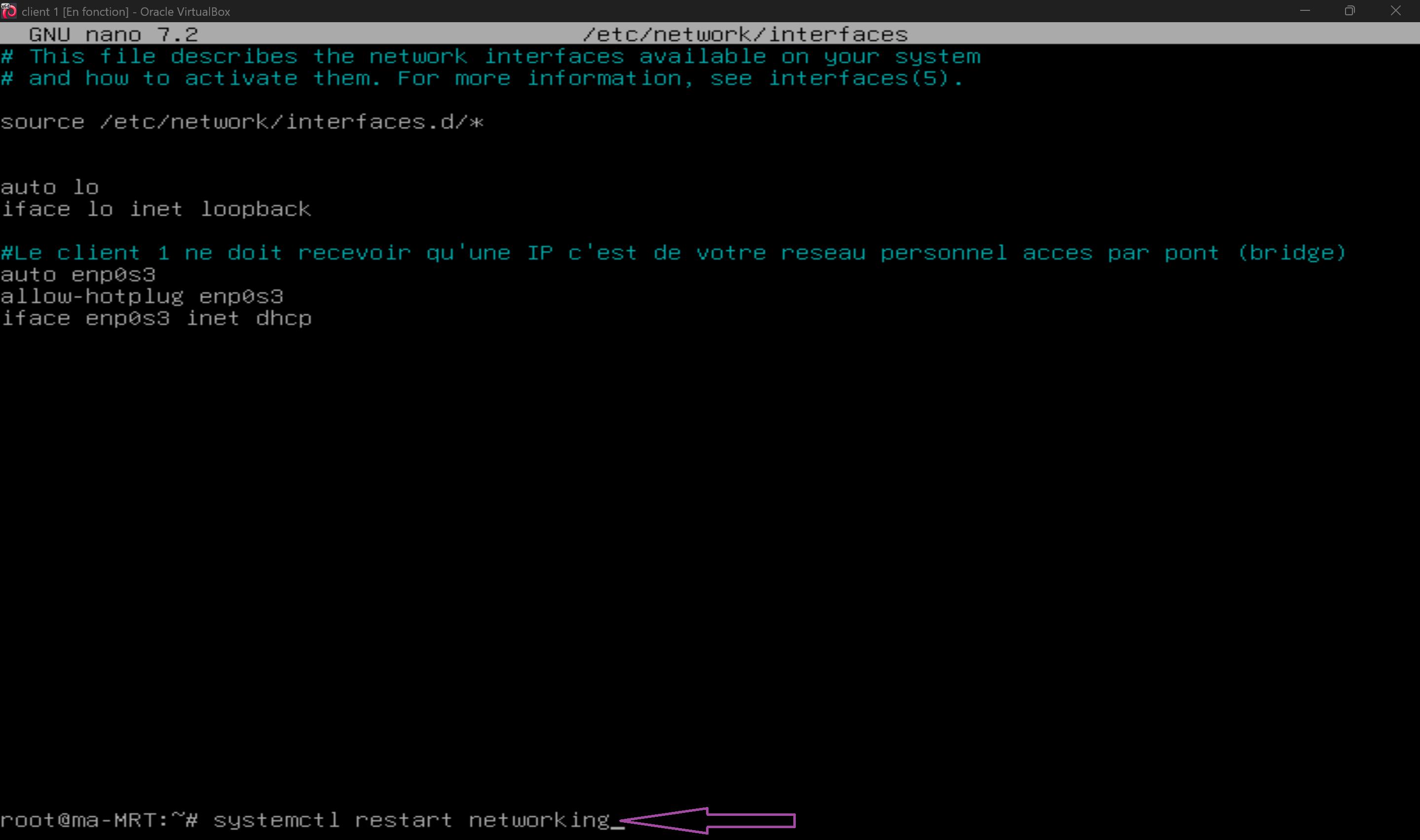

sudo nano /etc/network/interfacesConfiguration DHCP pour Client 1

Configurer l interface de Client 1 en DHCP pour obtenir une IP automatiquement depuis le routeur.

Configurez l'interface enp0s3 en mode DHCP. Client1 étant sur le réseau pont, il recevra automatiquement une IP de votre routeur.

Explication

Configurez l'interface enp0s3 en mode DHCP. Client1 étant sur le réseau pont, il recevra automatiquement une IP de votre routeur.

auto lo

iface lo inet loopback

auto enp0s3

iface enp0s3 inet dhcpRedémarrer le réseau de Client 1

Redemarrer le service reseau de Client 1 pour appliquer la nouvelle configuration.

Redémarrez le service réseau pour appliquer la configuration.

Explication

Redémarrez le service réseau pour appliquer la configuration.

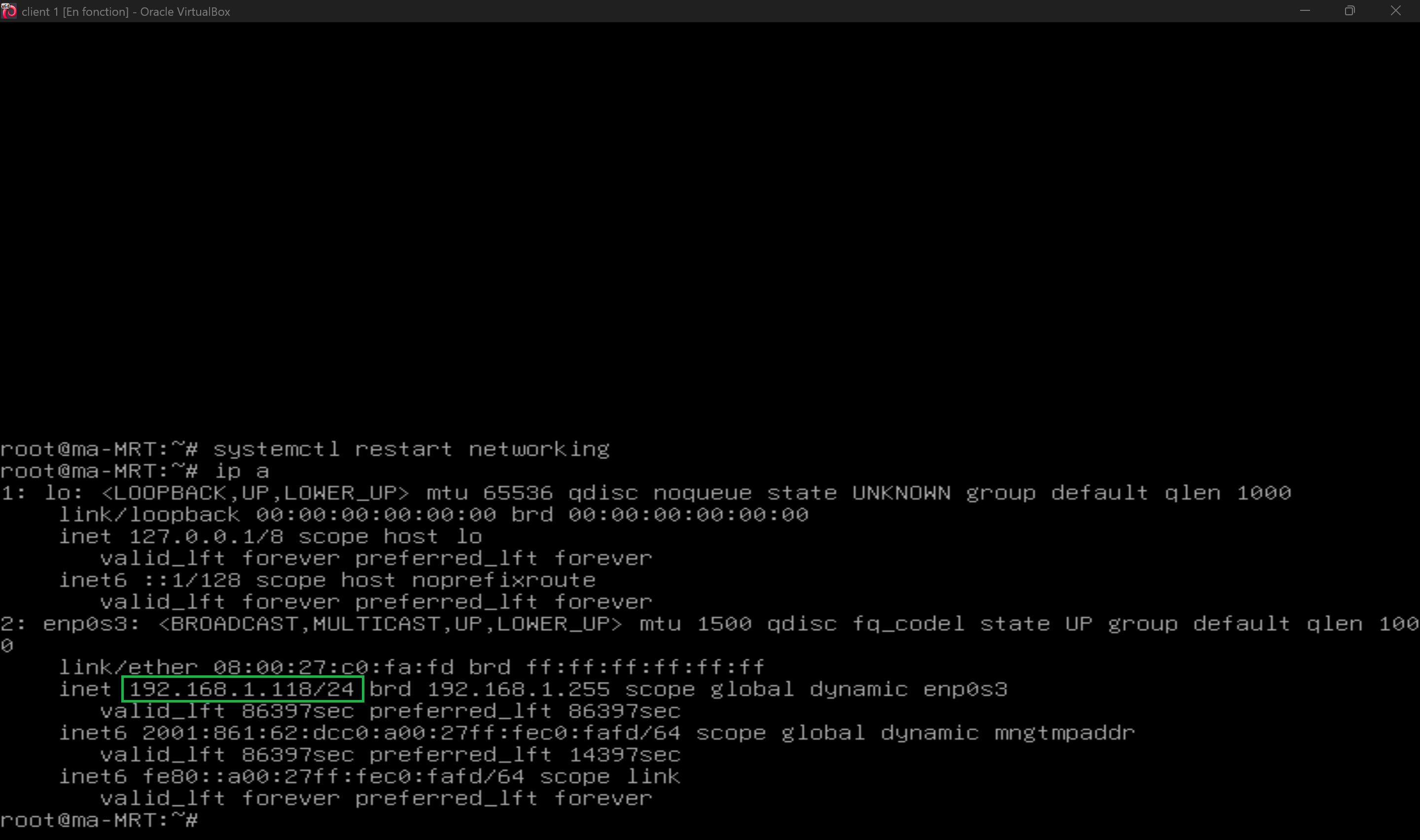

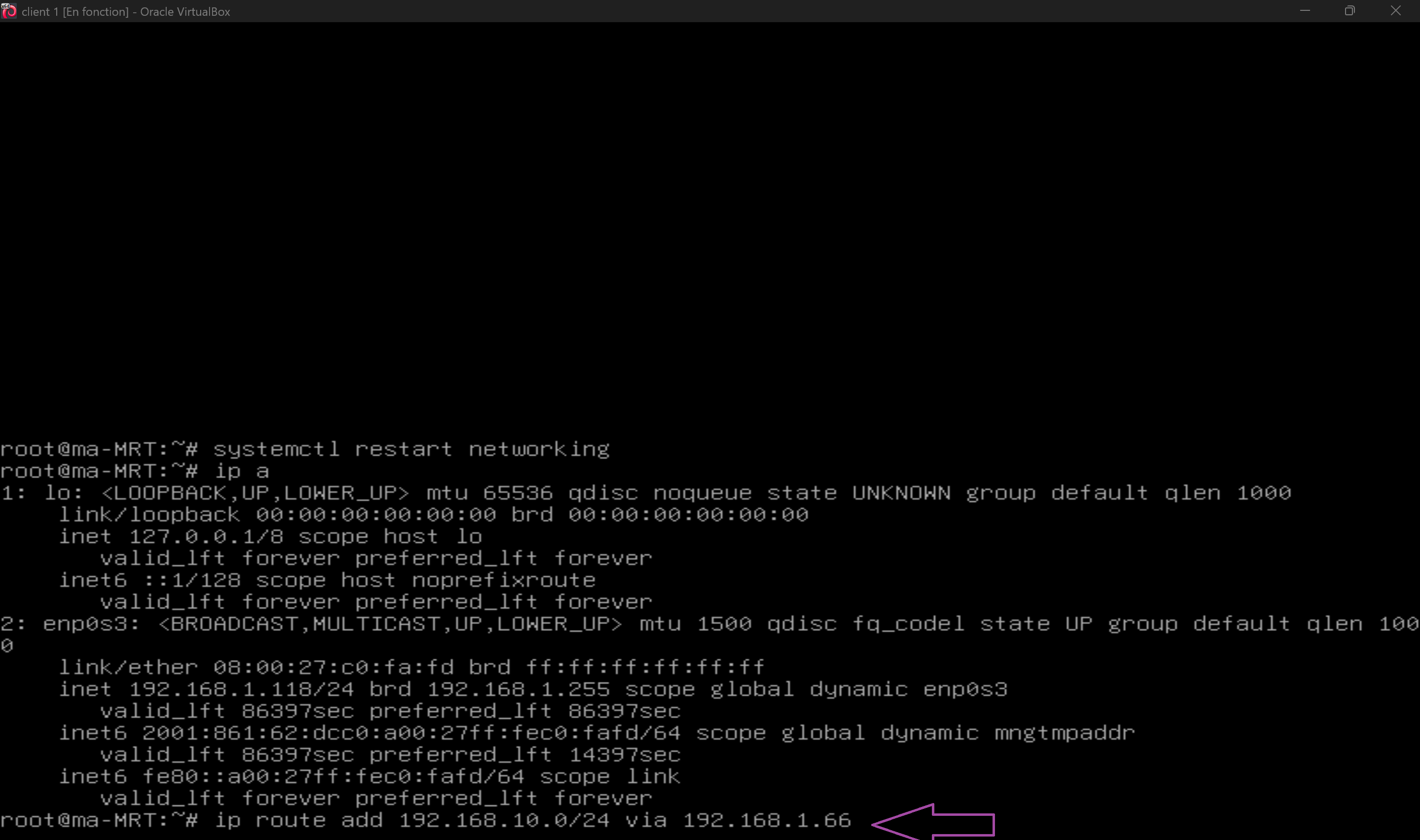

sudo systemctl restart networkingAjouter une route vers le réseau privé

Ajouter une route statique sur Client 1 pour atteindre le reseau prive via la passerelle.

Vérifiez l'IP obtenue avec ip a. Ensuite, ajoutez une route pour atteindre le réseau privé 192.168.10.0/24 en passant par la passerelle. Cette comm...

Explication

Vérifiez l'IP obtenue avec ip a. Ensuite, ajoutez une route pour atteindre le réseau privé 192.168.10.0/24 en passant par la passerelle. Cette commande indique à Client 1 que tout le trafic vers le réseau 192.168.10.0/24 doit passer par l'adresse IP de la passerelle.

ip a

sudo ip route add 192.168.10.0/24 via 192.168.1.66Details complementaires

Explication de la commande de routage sudo ip route add 192.168.10.0/24 via 192.168.1.66 - 192.168.10.0/24 : Le réseau de destination (réseau privé) - via 192.168.1.66 : L'adresse de la passerelle (remplacez par l'IP réelle de enp0s3 de votre passerelle) Important : Cette route n'est pas persistente ! Elle sera perdue au redémarrage. Pour la rendre permanente, ajoutez up ip route add 192.168.10.0/24 via 192.168.1.66 dans le fichier /etc/network/interfaces sous la configuration de enp0s3.

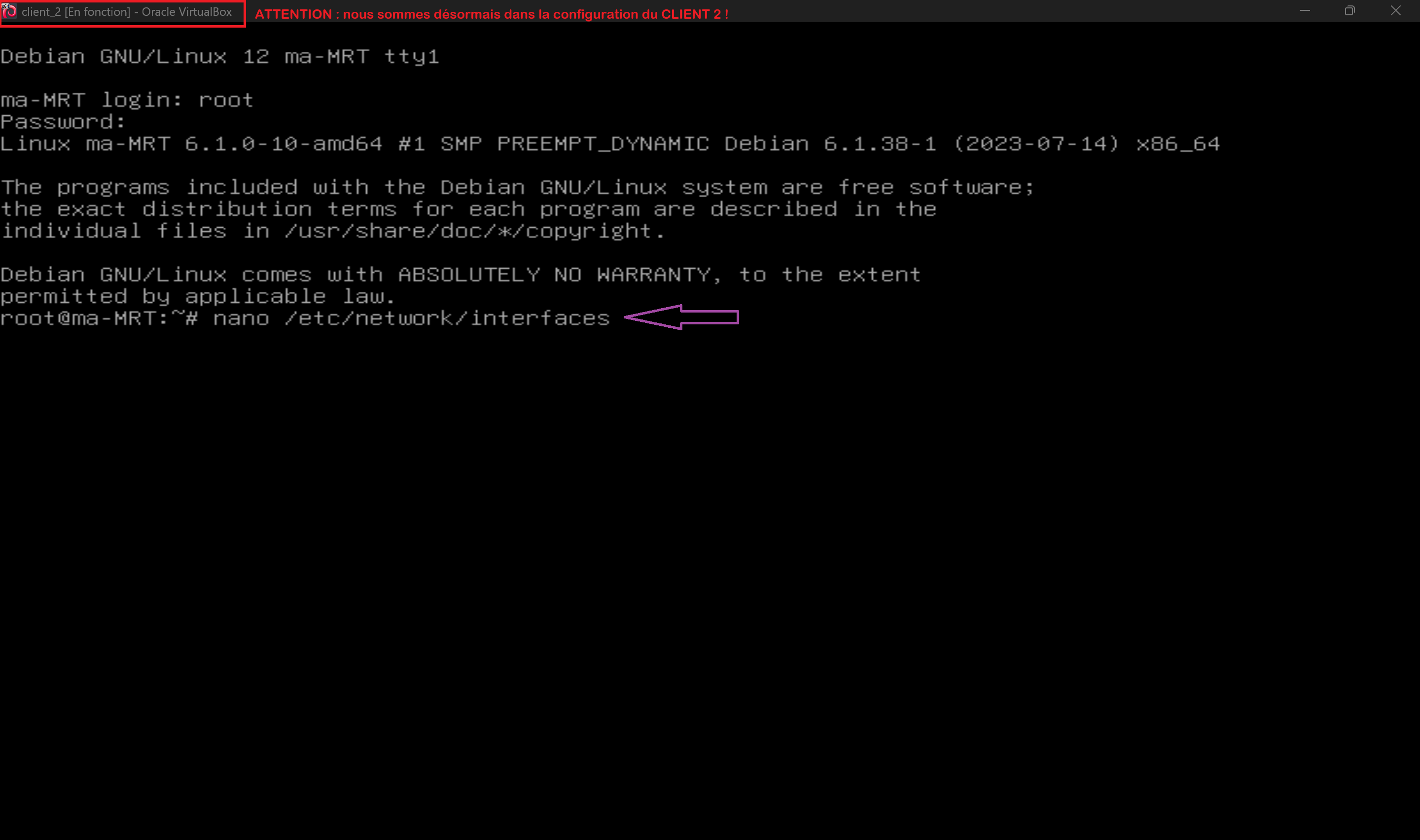

Configuration de Client 2 - Étape 1

Demarrer Client 2 qui sera configure sur le reseau prive avec une IP statique.

Démarrez maintenant Client 2. Cette machine sera sur le réseau privé avec une IP statique.

Explication

Démarrez maintenant Client 2. Cette machine sera sur le réseau privé avec une IP statique.

Éditer la configuration réseau de Client 2

Ouvrir le fichier de configuration reseau de Client 2 pour definir son adressage.

Ouvrez le fichier de configuration réseau.

Explication

Ouvrez le fichier de configuration réseau.

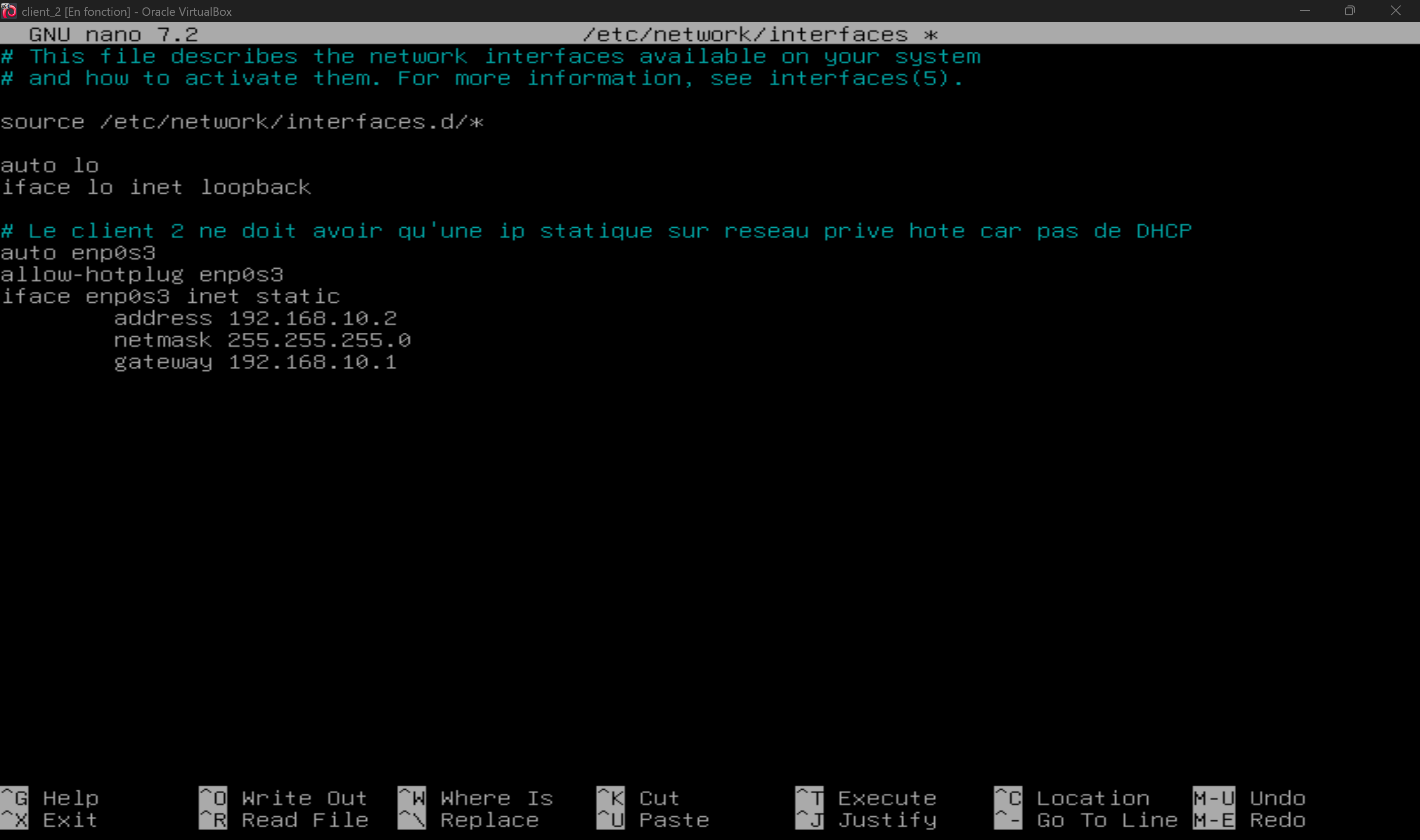

sudo nano /etc/network/interfacesConfiguration IP statique Client 2

Attribuer a Client 2 l adresse statique 192.168.10.2 avec la passerelle 192.168.10.1.

Configurez enp0s3 avec une IP statique sur le réseau privé (ex: 192.168.10.2) et définissez la passerelle comme étant 192.168.10.1.

Explication

Configurez enp0s3 avec une IP statique sur le réseau privé (ex: 192.168.10.2) et définissez la passerelle comme étant 192.168.10.1.

auto lo

iface lo inet loopback

auto enp0s3

iface enp0s3 inet static

address 192.168.10.2

netmask 255.255.255.0

gateway 192.168.10.1Details complementaires

L'option gateway 192.168.10.1 définit la passerelle par défaut pour Client 2. Tous les paquets destinés à un réseau externe passeront par cette passerelle.

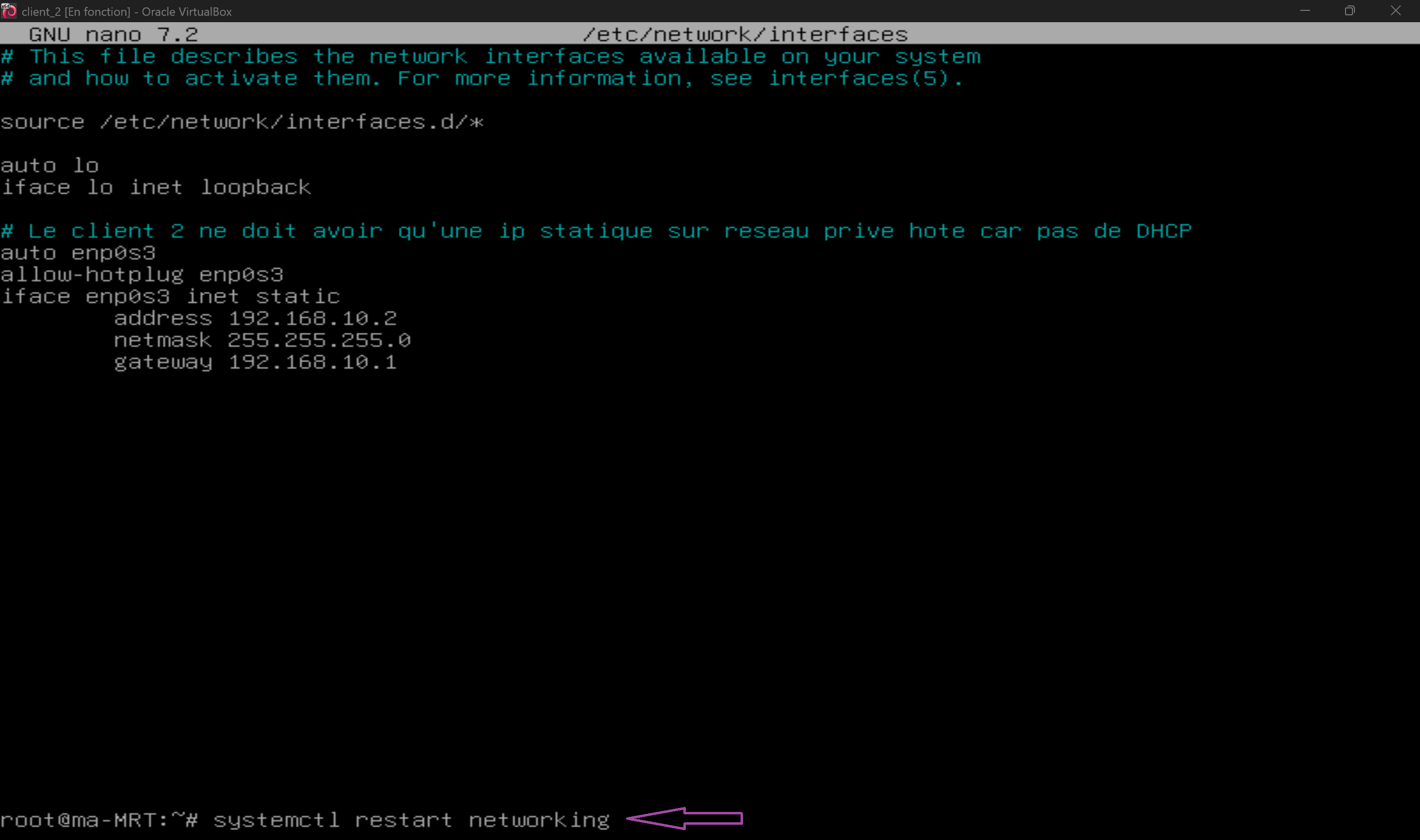

Redémarrer le réseau de Client 2

Redemarrer le service reseau de Client 2 pour appliquer la configuration statique.

Redémarrez le service réseau pour appliquer la configuration.

Explication

Redémarrez le service réseau pour appliquer la configuration.

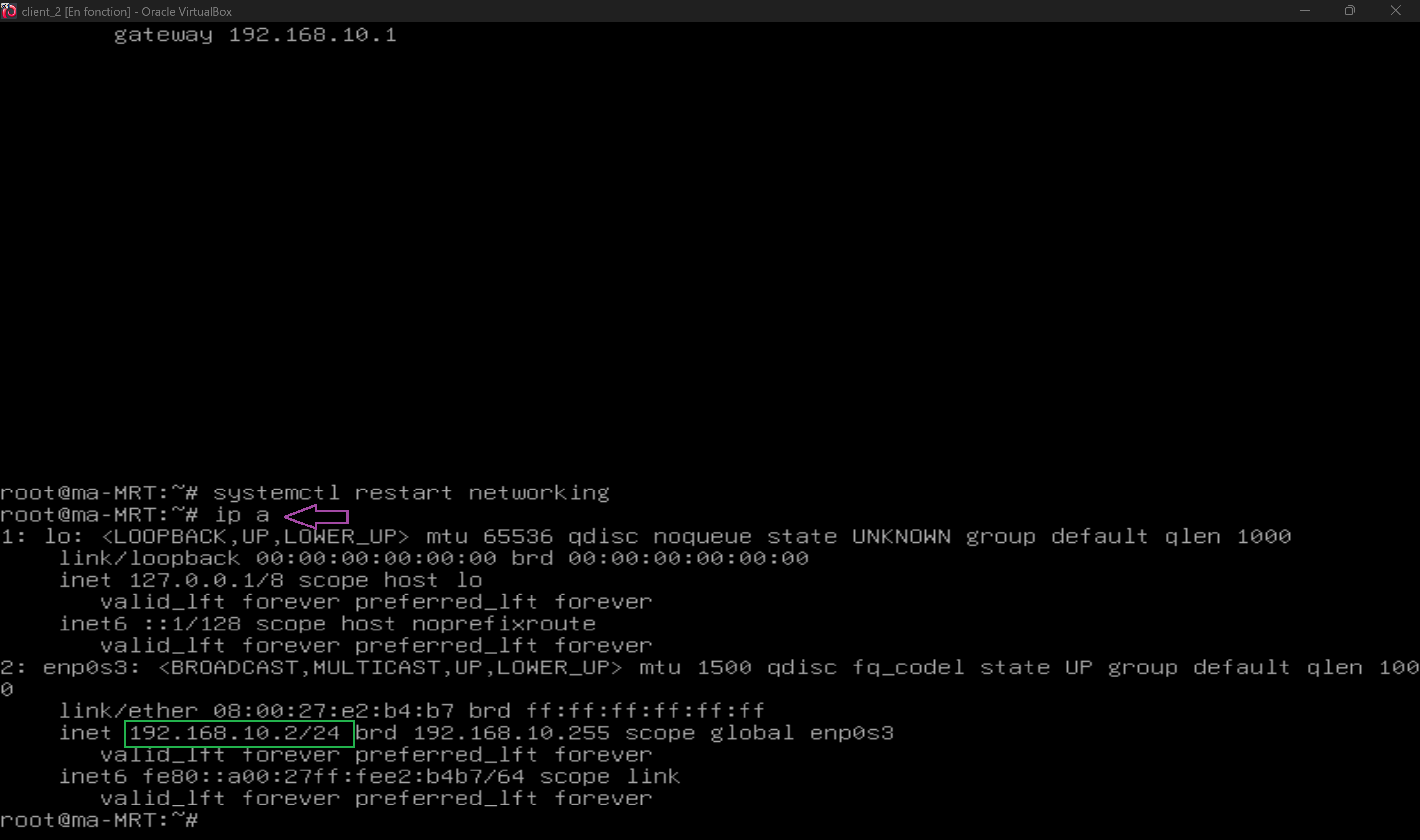

sudo systemctl restart networkingVérifier la configuration de Client 2

Verifier que Client 2 a bien l adresse IP statique 192.168.10.2 configuree.

Vérifiez que Client 2 a bien reçu l'IP statique 192.168.10.2.

Explication

Vérifiez que Client 2 a bien reçu l'IP statique 192.168.10.2.

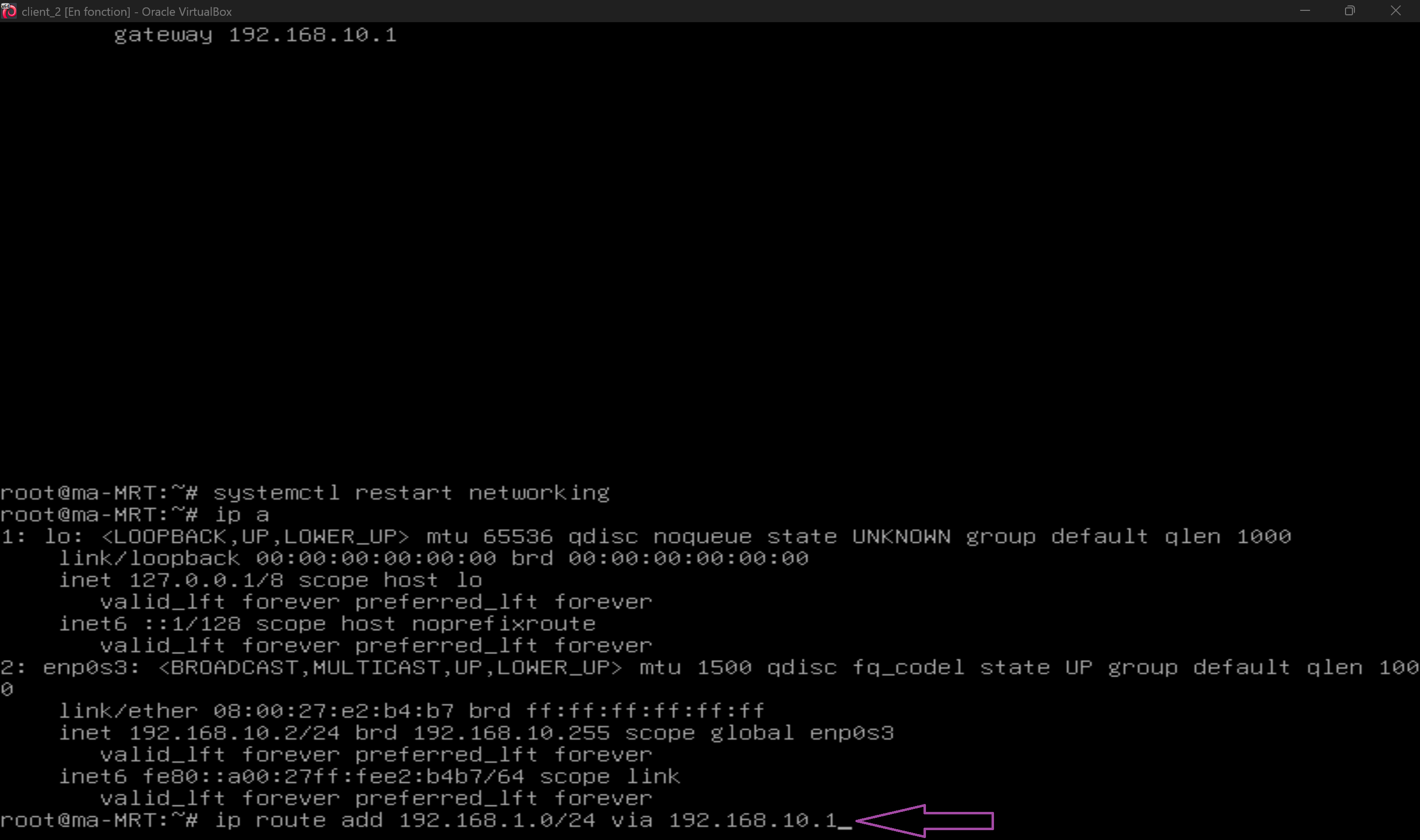

ip aAjouter une route vers le réseau pont

Ajouter une route statique sur Client 2 pour atteindre le reseau pont via la passerelle.

Ajoutez une route pour que Client 2 puisse atteindre le réseau pont (192.168.1.0/24) via la passerelle. Remplacez 192.168.1.0/24 par votre plage ré...

Explication

Ajoutez une route pour que Client 2 puisse atteindre le réseau pont (192.168.1.0/24) via la passerelle. Remplacez 192.168.1.0/24 par votre plage réseau réelle si différente.

sudo ip route add 192.168.1.0/24 via 192.168.10.1Details complementaires

Cette route permet à Client 2 de joindre le réseau "pont" (où se trouve Client 1) via la passerelle 192.168.10.1.

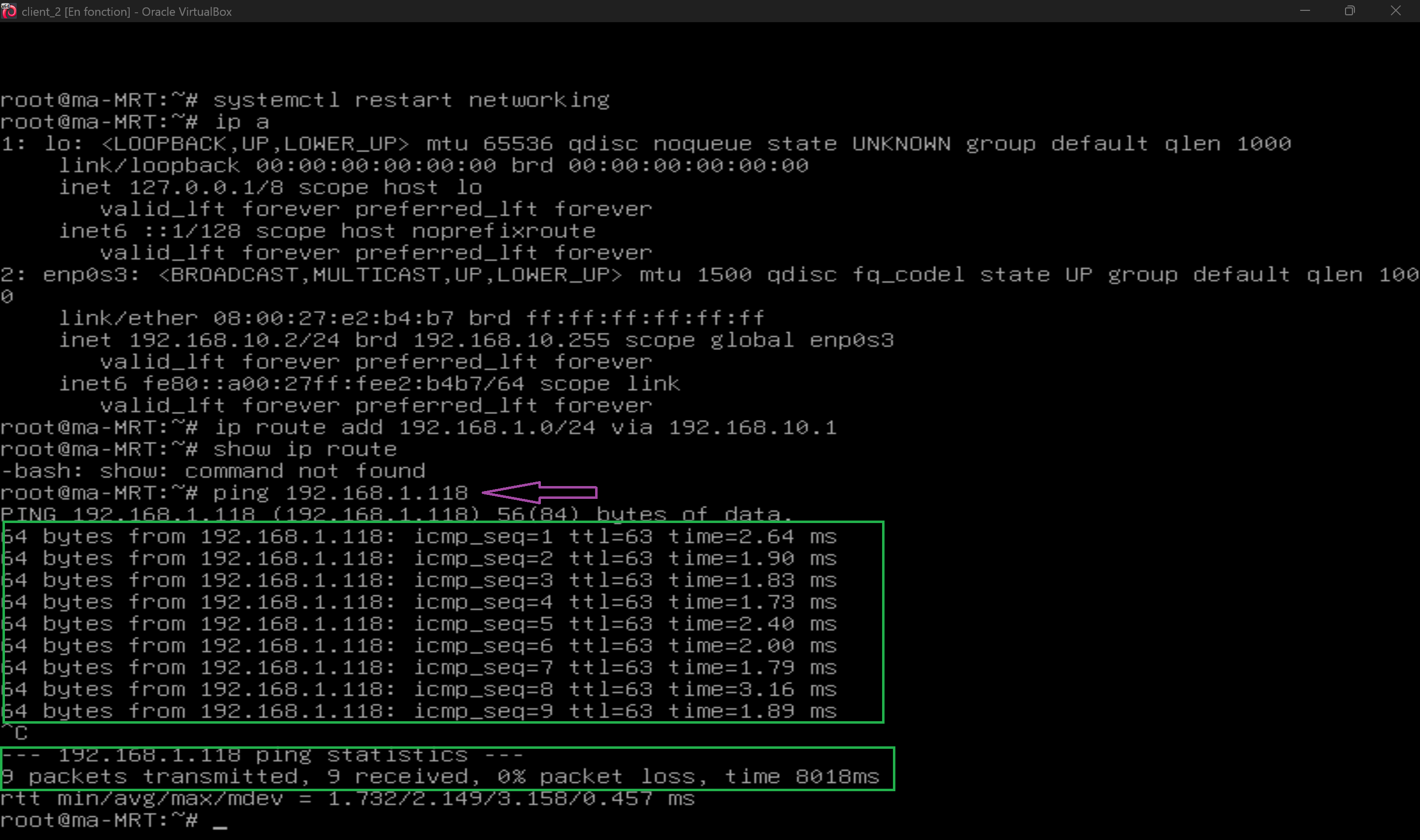

Test : Ping de Client 2 vers Client 1

Valider la communication de Client 2 vers Client 1 a travers la passerelle.

Depuis Client 2, testez la connexion vers Client 1 en utilisant un ping. Si les paquets répondent, cela prouve que la passerelle route correctement...

Explication

Depuis Client 2, testez la connexion vers Client 1 en utilisant un ping. Si les paquets répondent, cela prouve que la passerelle route correctement le trafic entre les deux réseaux !

ping 192.168.1.118Details complementaires

Que se passe-t-il pendant un ping ?

- Client 2 (192.168.10.2) envoie un paquet ICMP vers Client 1 (192.168.1.118)

- Client 2 consulte sa table de routage et voit que 192.168.1.0/24 passe par 192.168.10.1

- Le paquet est envoyé à la passerelle (192.168.10.1)

- La passerelle reçoit le paquet sur enp0s8 et le transfère vers enp0s3 (IP forwarding)

- Client 1 reçoit le paquet et répond

- La réponse fait le chemin inverse jusqu'à Client 2

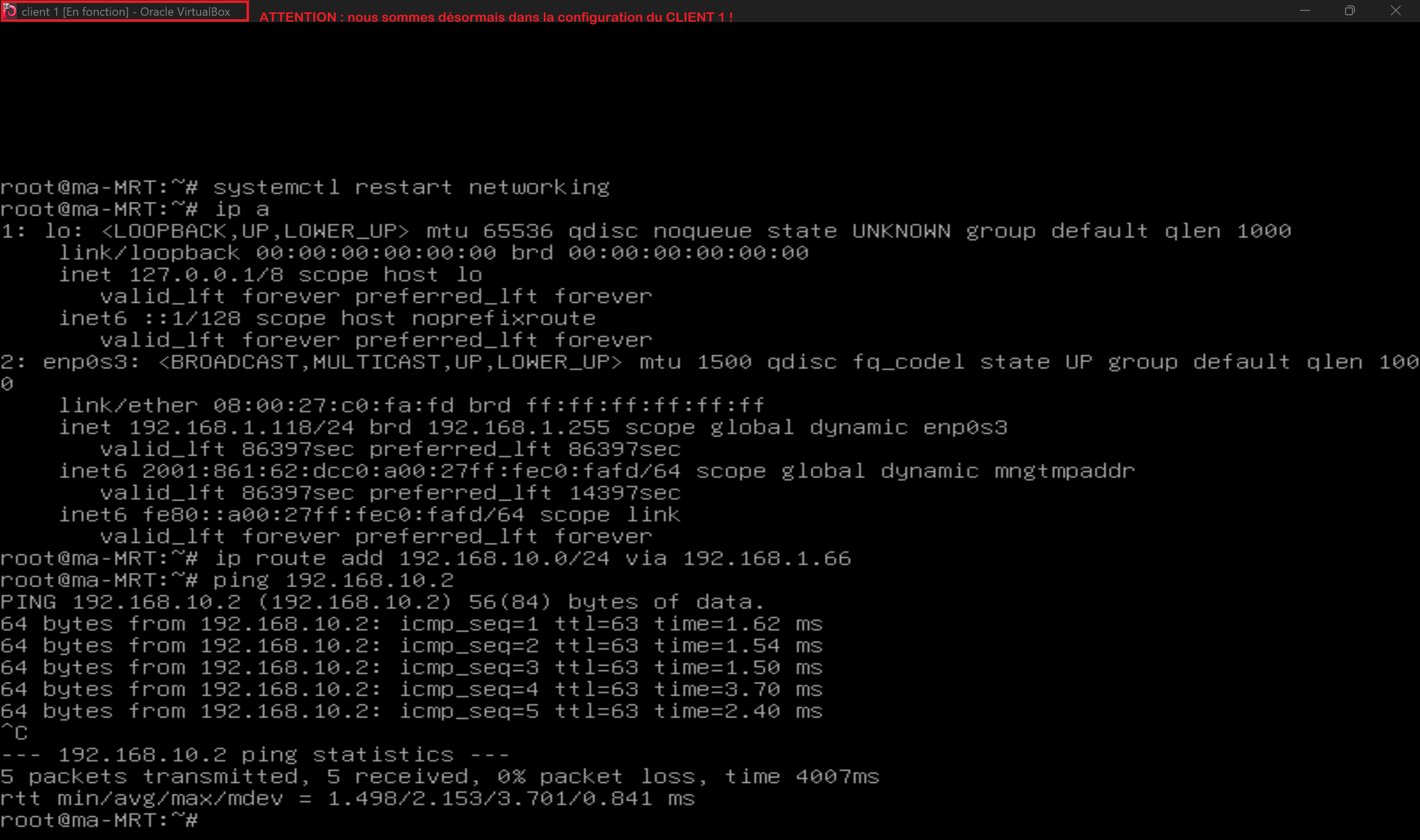

Test : Ping de Client 1 vers Client 2

Confirmer la communication bidirectionnelle en testant le ping de Client 1 vers Client 2.

Depuis Client 1, testez la connexion inverse vers Client 2. Le ping doit fonctionner dans les deux sens, confirmant que la passerelle route correct...

Explication

Depuis Client 1, testez la connexion inverse vers Client 2. Le ping doit fonctionner dans les deux sens, confirmant que la passerelle route correctement le trafic bidirectionnel.

ping 192.168.10.2Details complementaires

Succès ! Les deux clients communiquent via la passerelle. Votre infrastructure réseau est fonctionnelle !

Depannage

Diagnostiquer les problemes courants de routage, d IP forwarding et de configuration reseau.

Verifier les routes, l IP forwarding et les interfaces si la communication ne passe pas.

Details

Dépannage Voici les problèmes les plus courants lors de la configuration d'une passerelle et leurs solutions. Les clients ne peuvent pas ping la passerelle Vérifications : Le ping fonctionne dans un sens mais pas l'autre Cause : Probablement une route manquante sur un des clients. Solution : Vérifiez les tables de routage des deux clients : Erreur "Network is unreachable" Cause : Aucune route ne permet d'atteindre le réseau de destination. Solution : Ajoutez la route manquante avec ip route add Le ping échoue avec "Destination Host Unreachable" Causes possibles :

- L'IP forwarding n'est pas activé sur la passerelle

- Un pare-feu bloque les paquets

- Les machines ne sont pas sur les bons réseaux VirtualBox

Solutions : Les routes disparaissent après un redémarrage Cause : Les commandes ip route add ne sont pas persistantes. Solution : Ajoutez les routes dans /etc/network/interfaces : Conseil : Utilisez tcpdump pour capturer le trafic réseau et diagnostiquer où les paquets sont perdus : sudo tcpdump -i enp0s3 icmp Commandes et extraits utiles:

- # Sur la passerelle - Vérifier les IPs

ip a

# Vérifier que les deux interfaces sont UP # enp0s3 doit avoir une IP du réseau pont # enp0s8 doit avoir 192.168.10.1

# Tester le ping depuis la passerelle vers elle-même ping -c 3 192.168.10.1

- # Sur Client 1 - Vérifier la route vers 192.168.10.0/24

ip route # Doit contenir : 192.168.10.0/24 via 192.168.1.66 (IP passerelle)

# Sur Client 2 - Vérifier la route vers 192.168.1.0/24 ip route # Doit contenir : 192.168.1.0/24 via 192.168.10.1

- # Vérifier l'IP forwarding

cat /proc/sys/net/ipv4/ip_forward # Doit retourner 1 (activé)

# Si retourne 0, activer temporairement sudo sysctl -w net.ipv4.ip_forward=1

# Vérifier l'état du pare-feu sudo systemctl status nftables sudo systemctl status iptables

# Désactiver temporairement pour tester sudo systemctl stop nftables

- # Dans /etc/network/interfaces

auto enp0s3 iface enp0s3 inet dhcp up ip route add 192.168.10.0/24 via 192.168.1.66

- # Sur la passerelle - Vérifier les IPs

ip a

# Vérifier que les deux interfaces sont UP # enp0s3 doit avoir une IP du réseau pont # enp0s8 doit avoir 192.168.10.1

# Tester le ping depuis la passerelle vers elle-même ping -c 3 192.168.10.1

- # Sur Client 1 - Vérifier la route vers 192.168.10.0/24

ip route # Doit contenir : 192.168.10.0/24 via 192.168.1.66 (IP passerelle)

# Sur Client 2 - Vérifier la route vers 192.168.1.0/24 ip route # Doit contenir : 192.168.1.0/24 via 192.168.10.1

- # Vérifier l'IP forwarding

cat /proc/sys/net/ipv4/ip_forward # Doit retourner 1 (activé)

# Si retourne 0, activer temporairement sudo sysctl -w net.ipv4.ip_forward=1

# Vérifier l'état du pare-feu sudo systemctl status nftables sudo systemctl status iptables

# Désactiver temporairement pour tester sudo systemctl stop nftables

- # Dans /etc/network/interfaces

auto enp0s3 iface enp0s3 inet dhcp up ip route add 192.168.10.0/24 via 192.168.1.66

Conclusion

La passerelle Debian relie maintenant deux reseaux distincts, avec des interfaces configurees proprement, le forwarding IP active et des routes valides des deux cotes.

- Ajouter du NAT pour donner un acces Internet au reseau prive

- Mettre en place des regles nftables au lieu de couper le pare-feu

- Enchainer avec le serveur DHCP puis le DNS sur cette passerelle